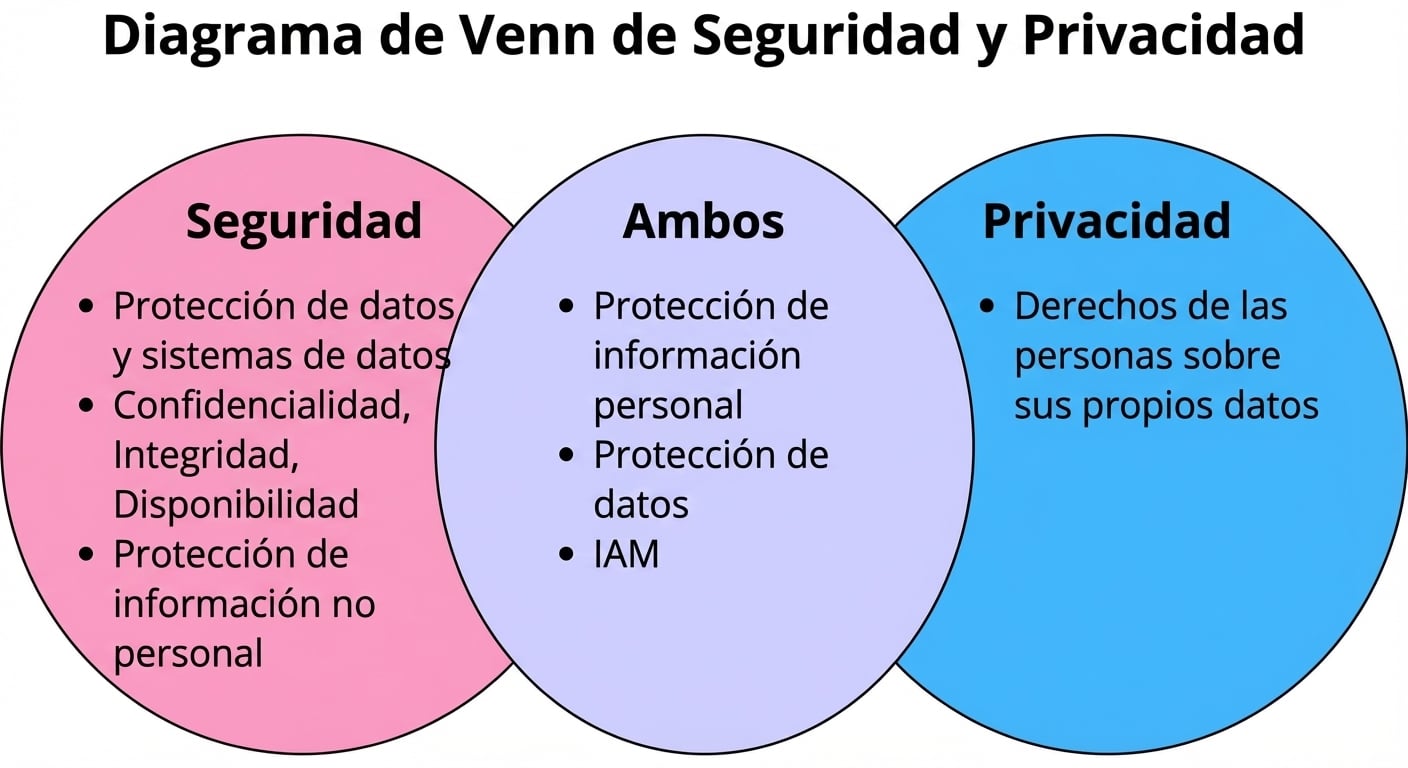

La relación entre Seguridad y Privacidad

Introducción a la protección de datos

Tiffany Lewis

Security and Privacy Instructor

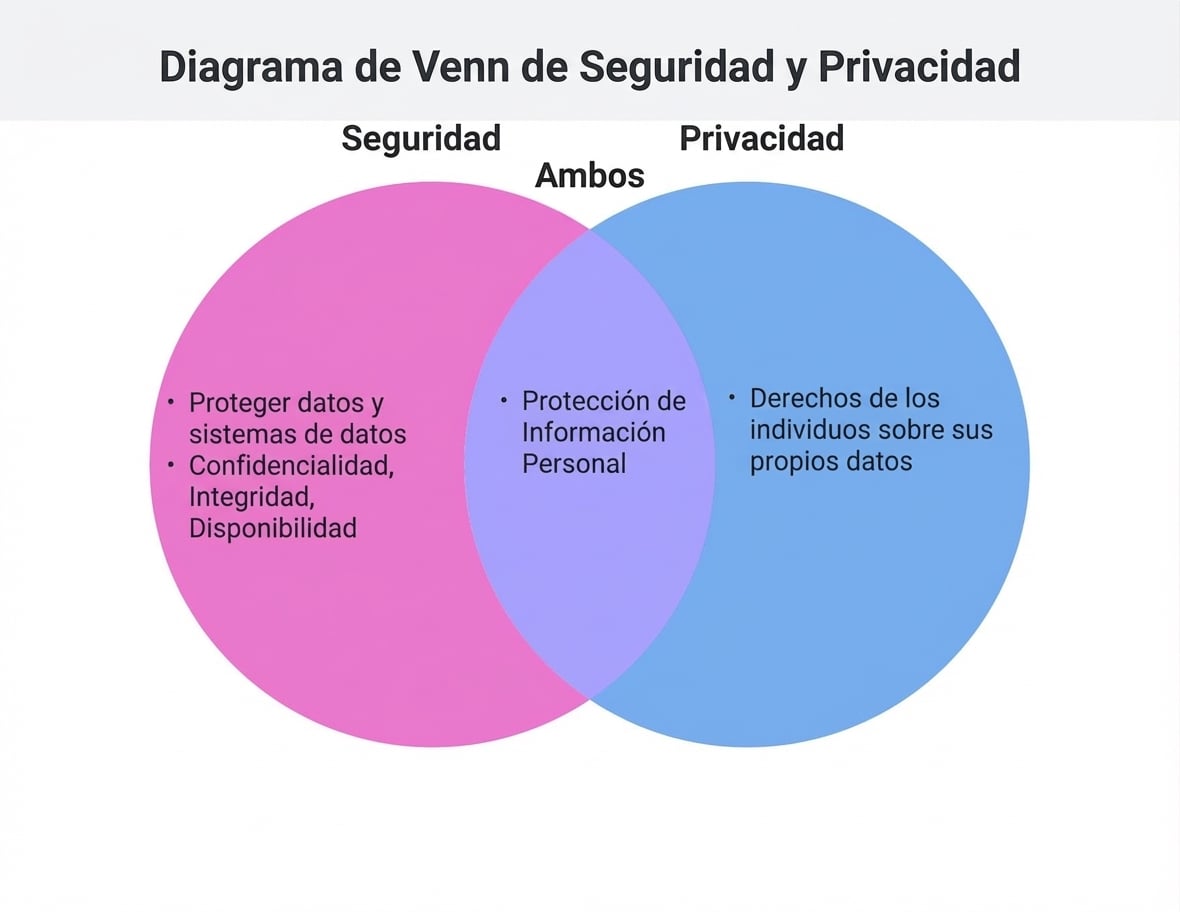

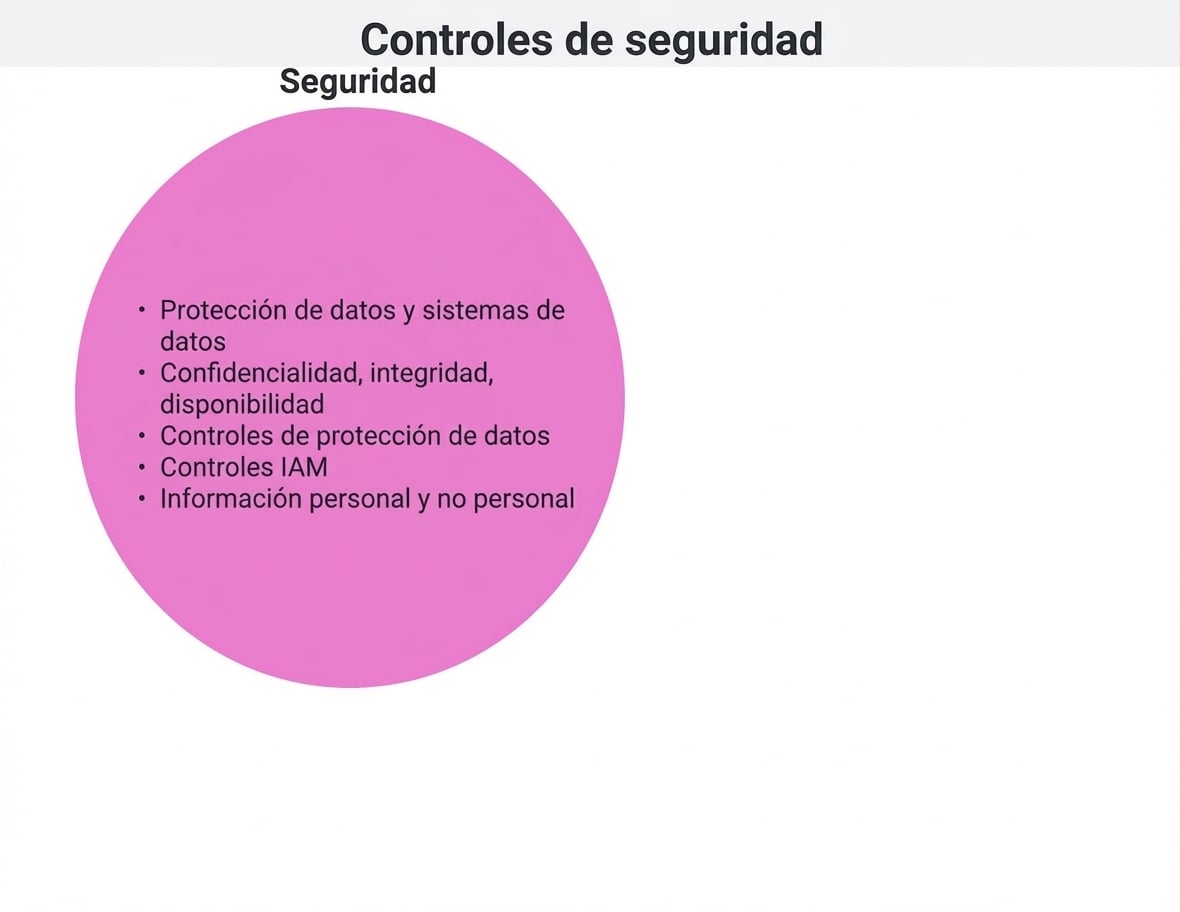

Fundamentos de seguridad

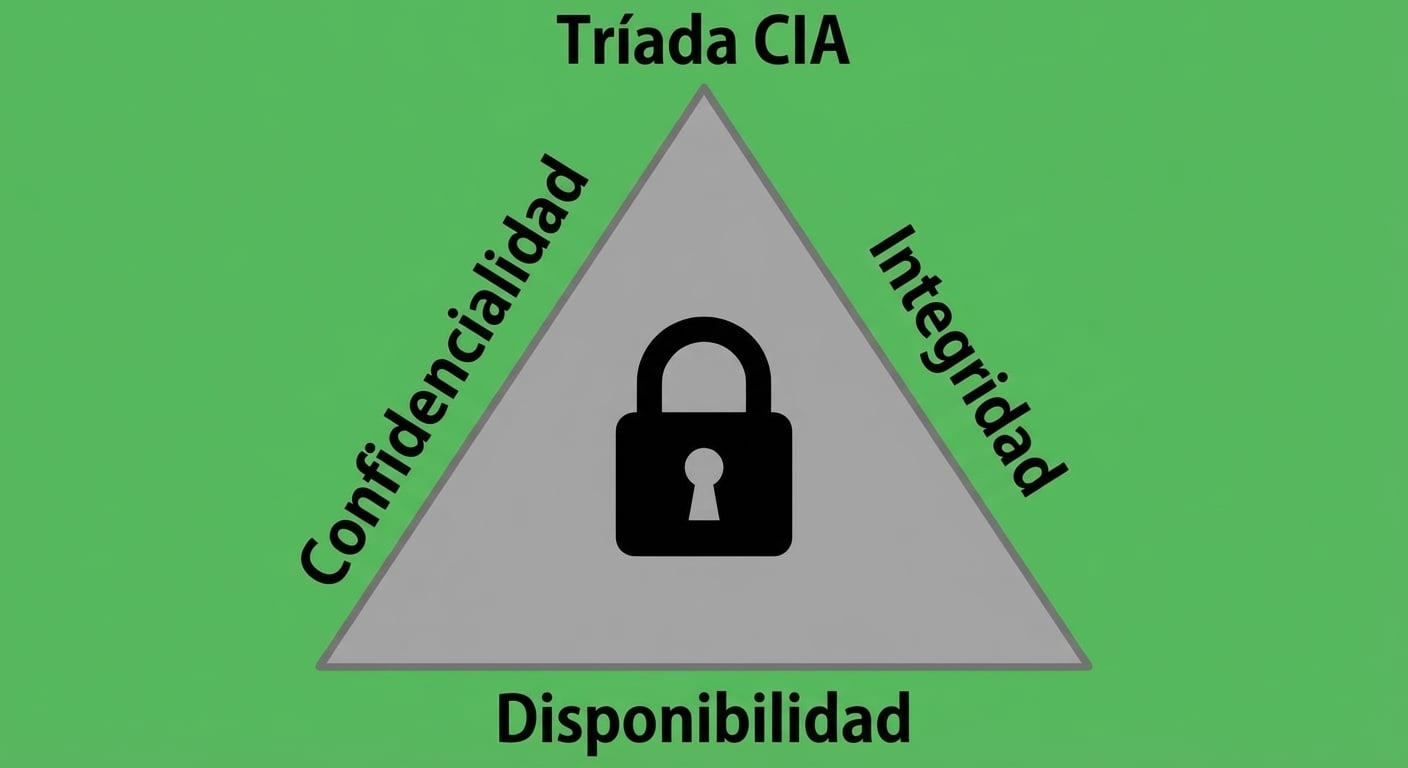

- Evitar el uso, la divulgación y la alteración no autorizados de datos:

- Tríada CIA

- Ejemplos:

- Cifrado

- Gestión de identidades y accesos

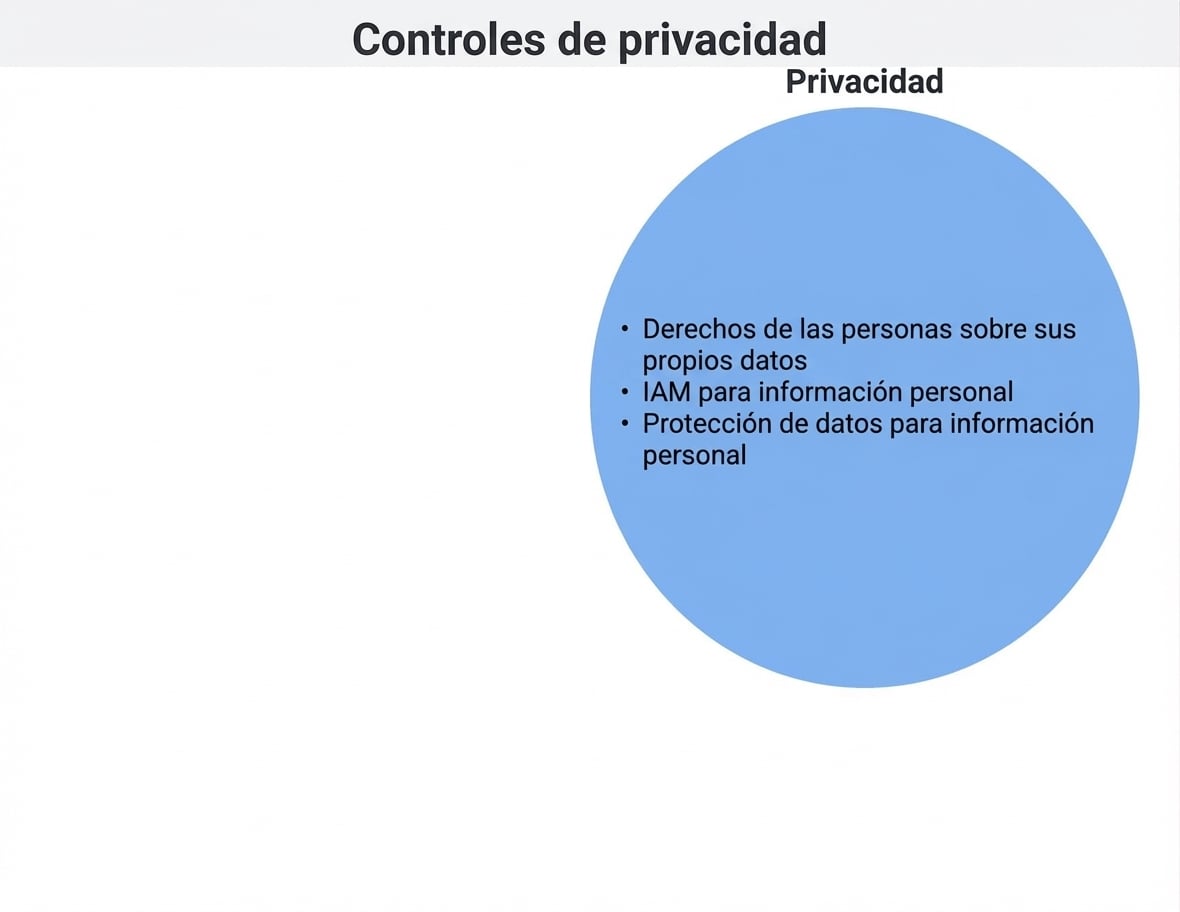

Fundamentos de privacidad

- Datos tratados de forma válida y autorizada por la persona

- Ejemplos:

- Avisos

- Cifrado

Empaquetando lo aprendido

- Startup de mochilas

- Preocupaciones de Seguridad y Privacidad

- Analiza:

- Datos de producto

- Información personal

Fallo de Seguridad y Privacidad

- La privacidad requiere autorización explícita de las personas para:

- divulgar

- modificar

- cambiar el uso de los datos

- Datos robados: sin consentimiento ni autorización

Violación de datos

Violación de datos: evento de seguridad donde los datos se divulgan, alteran o roban ilegalmente por un tercero no autorizado.

- Ejemplo: violación de datos de Yahoo en 2013

- Afectó a más de 3.000 millones de cuentas

- Los atacantes intentaron vender los datos

1 https://www.nytimes.com/2017/10/03/technology/yahoo-hack-3-billion-users.html

¡Vamos a practicar!

Introducción a la protección de datos