Sicherheit

Einführung in den Datenschutz

Tiffany Lewis

Security and Privacy Instructor

Warum reden wir über Informationssicherheit?

- Informationssicherheit ist essenziell für den Datenschutz.

- Informationssicherheits- und Datenschutzprogramme sind wie ein Eisbecher:

- Sicherheit = Eis

- Datenschutz = Toppings

Was ist Informationssicherheit?

Informationssicherheit (InfoSec) – „Der Schutz von Informationen und Informationssystemen vor unbefugtem Zugriff, unbefugter Nutzung, Offenlegung, Störung, Änderung oder Zerstörung, um Vertraulichkeit, Integrität und Verfügbarkeit zu gewährleisten.“

1 https://www.nist.gov/blogs/cybersecurity-insights/next-generation-security-and-privacy-controls-protecting-nations

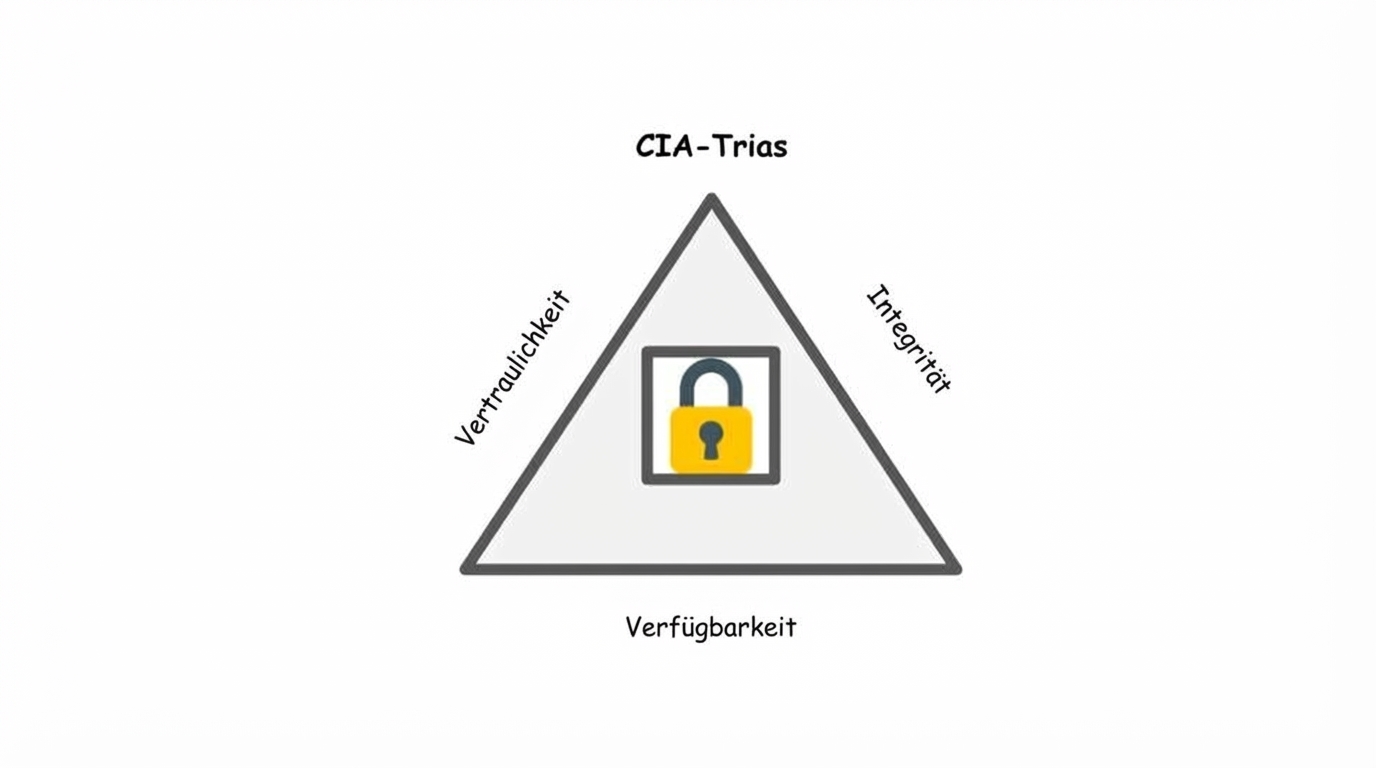

CIA-Dreieck

- Beliebtes Sicherheitsmodell

- CIA-Dreieck hilft Firmen dabei, Sicherheitskontrollen zu identifizieren und zu verstehen

- Hinweis: Es gibt viele Sicherheitsmodelle.

- Beispiel – DIE

- Verteilt (Distributed)

- Unveränderlich (Immutable)

- Kurzlebig/vergänglich (Ephemeral)

- Beispiel – DIE

Aufschlüsselung des CIA-Dreiecks

- Das CIA-Dreieck steht für:

- Vertraulichkeit – Daten sind geschützt und können nicht von Dritten eingesehen werden, die das nicht dürfen.

- Integrität – Daten werden nicht unerwartet verändert oder angepasst.

- Verfügbarkeit – die Datensysteme laufen wie erwartet.

Vertraulichkeit – Identitäts- und Zugriffsmanagement

- Vertraulichkeit: Nur berechtigte Benutzer haben Zugriff auf Informationen.

- Identitäts- und Zugriffsmanagement (IAM)

- Nur die richtigen Menschen können zur richtigen Zeit auf die richtigen Ressourcen zugreifen.

- Beispiel aus der Praxis – Beschränken des Zugriffs von Mitarbeitern auf Ressourcen:

- E-Mail-Adresse der Firma

- Zugang zum Firmennetzwerk

- Zugang während der Arbeitszeit – von 8 bis 17 Uhr

Integrität – Verschlüsselung und Hashing

- Integrität – Den Daten kann vertraut werden und sie wurden nicht unzulässig verändert.

- Verschlüsselung – ist ein Verfahren, das lesbare Daten unlesbar macht.

- „Mitternacht“ – „3Y!Iay.ig“

- Hashing – Daten in eine einzigartige, repräsentative Zeichenkette fester Länge umwandeln

- Verschlüsselung – ist ein Verfahren, das lesbare Daten unlesbar macht.

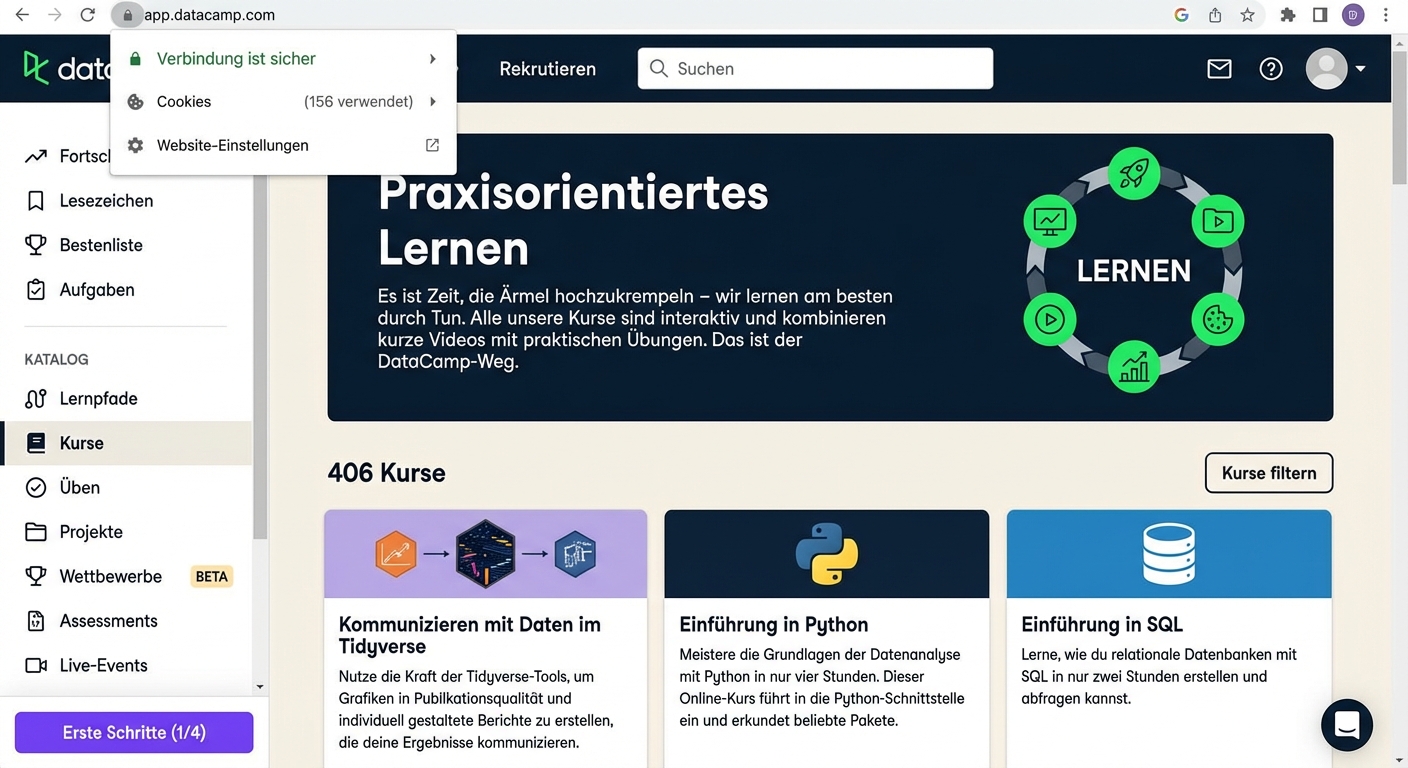

- In der echten Welt: HTTPS-Kommunikation

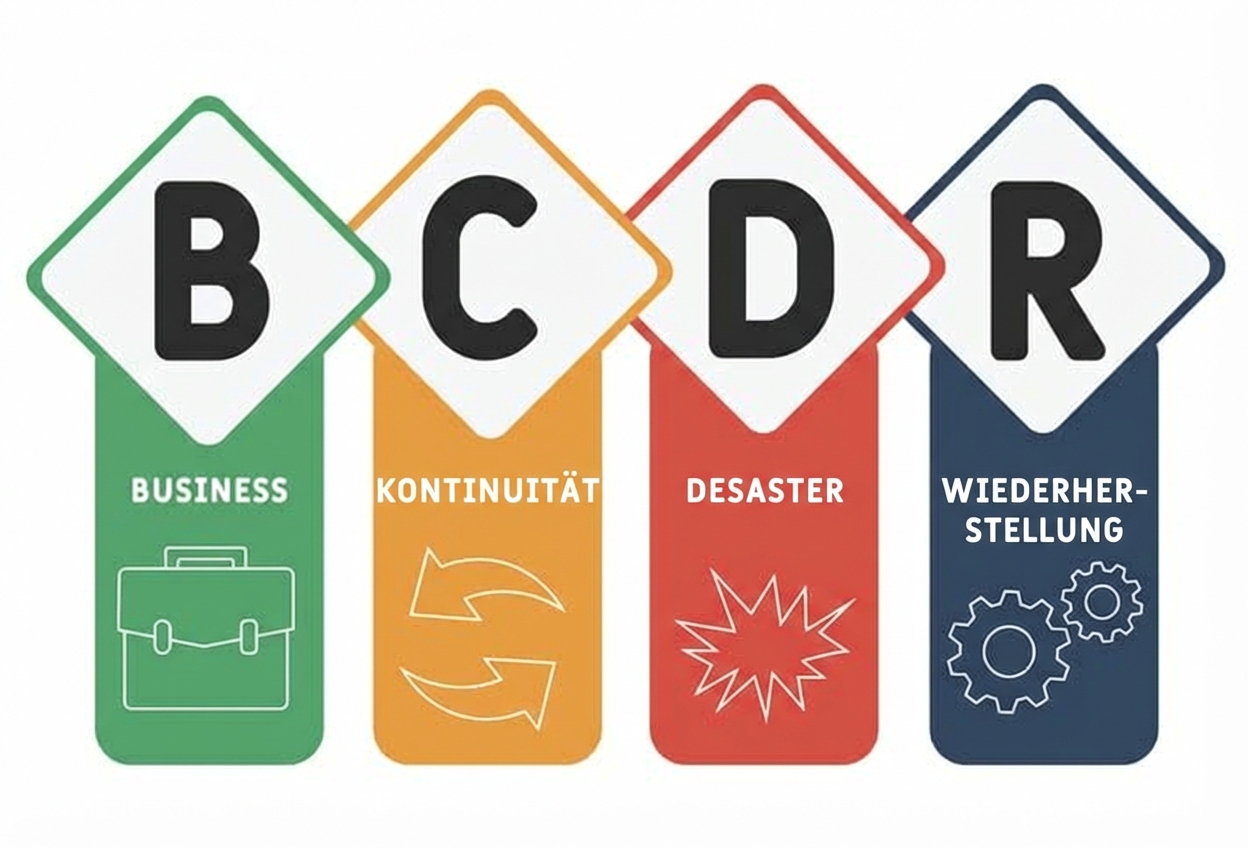

Verfügbarkeit – Geschäftskontinuität und Notfallwiederherstellung

- Verfügbarkeit: Systeme sind zugänglich und einsatzbereit.

- Business Continuity und Disaster Recovery (BCDR) umfasst die Prozesse, Richtlinien und Menschen, damit ein Unternehmen auch bei unerwarteten Ereignissen weiterlaufen kann.

- Beispiel – Überschwemmung beschädigt Rechenzentrum

Lass uns üben!

Einführung in den Datenschutz