Désidentification des données

Introduction à la protection des données

Tiffany Lewis

Security and Privacy Instructor

Protéger les données sensibles

- Protection des données sensibles

- Employés internes

- Acteurs externes

- Impacts conformité

- Plusieurs couches de sécurité

Techniques de désidentification

- Anonymisation et pseudonymisation

- Méthodes et outils pour rendre les données illisibles

- Cas d’usage différents pour chacun

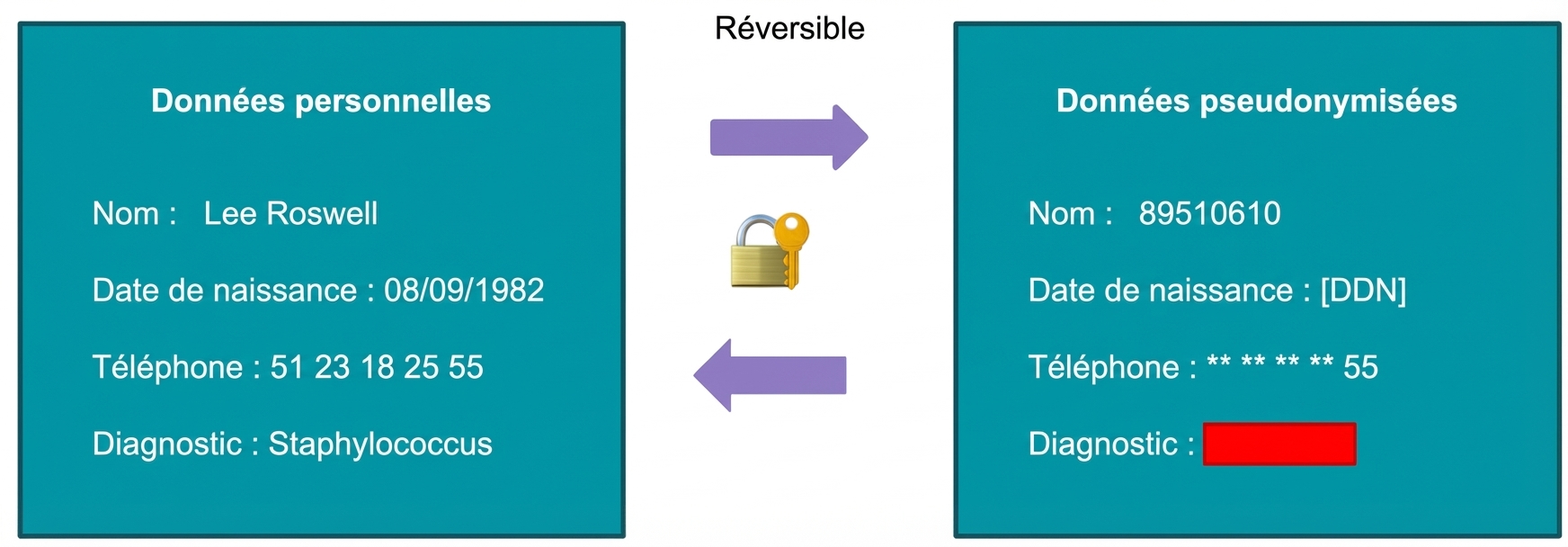

Pseudonymisation

- Faux nom

- Données rendues méconnaissables, mais réversibles

- Batman et Bruce Wayne

Exemple de pseudonymisation

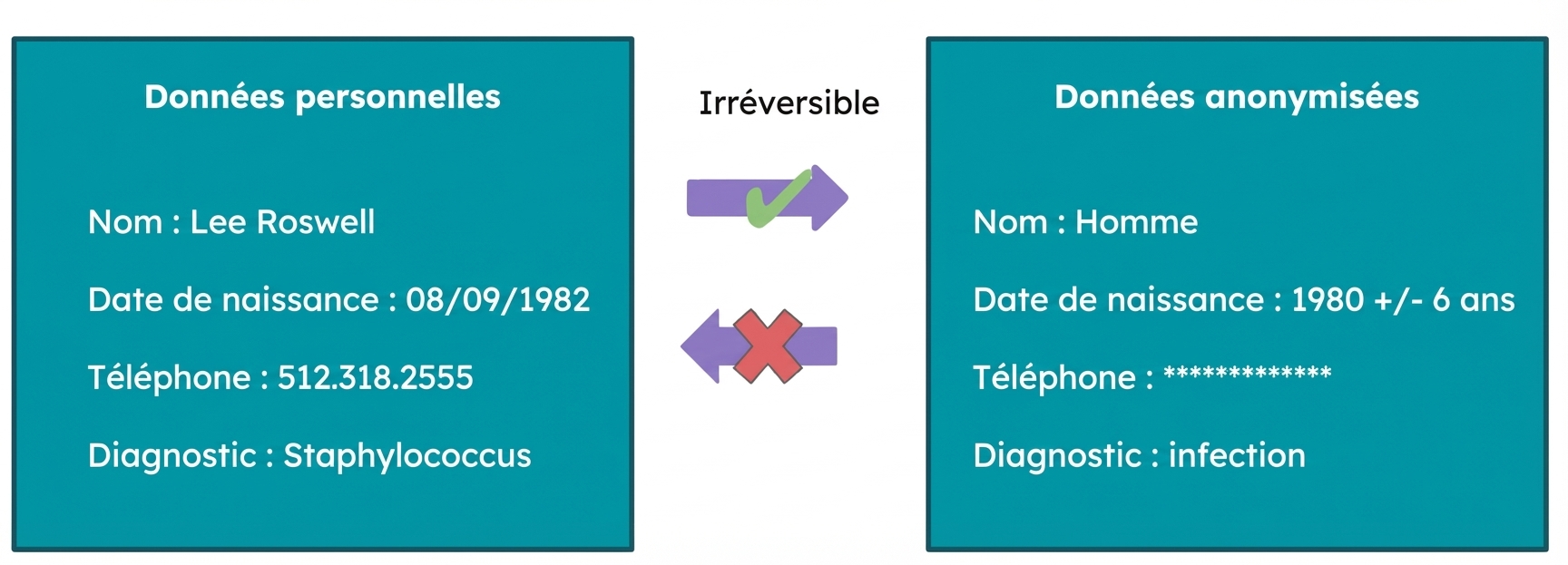

Anonymisation

- Changement d’état irréversible

- Suppression des identifiants personnels

- Un humain se transformant en zombie

Exemple d’anonymisation

Passons à la pratique !

Introduction à la protection des données