Sécurité

Introduction à la protection des données

Tiffany Lewis

Security and Privacy Instructor

Pourquoi parler de sécurité ?

- La sécurité est un préalable à la vie privée.

- Les programmes de sécurité et de confidentialité sont comme un sundae :

- Sécurité = glace

- Confidentialité = garnitures

Qu’est-ce que la sécurité de l’information ?

Sécurité de l’information (InfoSec) – « Protection des informations et des systèmes d’information contre l’accès, l’usage, la divulgation, l’interruption, la modification ou la destruction non autorisés, afin d’assurer la confidentialité, l’intégrité et la disponibilité. »

1 https://www.nist.gov/blogs/cybersecurity-insights/next-generation-security-and-privacy-controls-protecting-nations

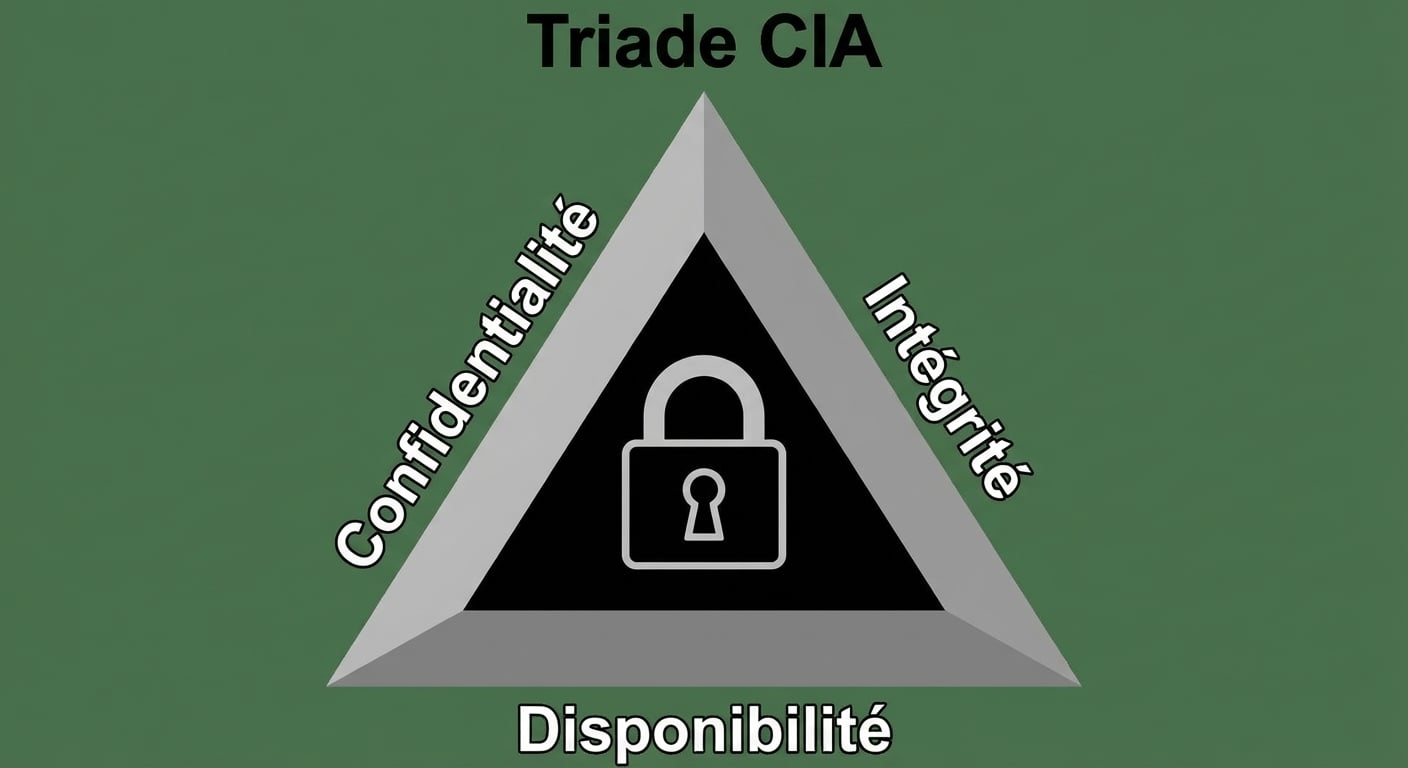

Triade CIA

- Modèle de sécurité populaire

- La triade CIA aide les entreprises à identifier et comprendre les contrôles de sécurité

- Remarque : de nombreux modèles existent

- Exemple – DIE

- Distribué

- Immutable

- Éphémère

- Exemple – DIE

Détails de la triade CIA

- La triade CIA représente :

- Confidentialité – les données sont protégées et inaccessibles aux personnes non autorisées.

- Intégrité – les données ne sont pas altérées de façon inattendue.

- Disponibilité – les systèmes de données fonctionnent comme prévu.

Confidentialité – Identity Access Management (IAM)

- Confidentialité capacité du système à garantir que seuls les bons utilisateurs accèdent aux informations.

- Identity Access Management (IAM)

- Garantit que les bonnes personnes ont accès aux bonnes ressources au bon moment.

- Exemple concret – Limiter l’accès des employés :

- Adresse e-mail professionnelle

- Accès au réseau de l’entreprise

- Accès pendant les heures de travail – 8 h à 17 h

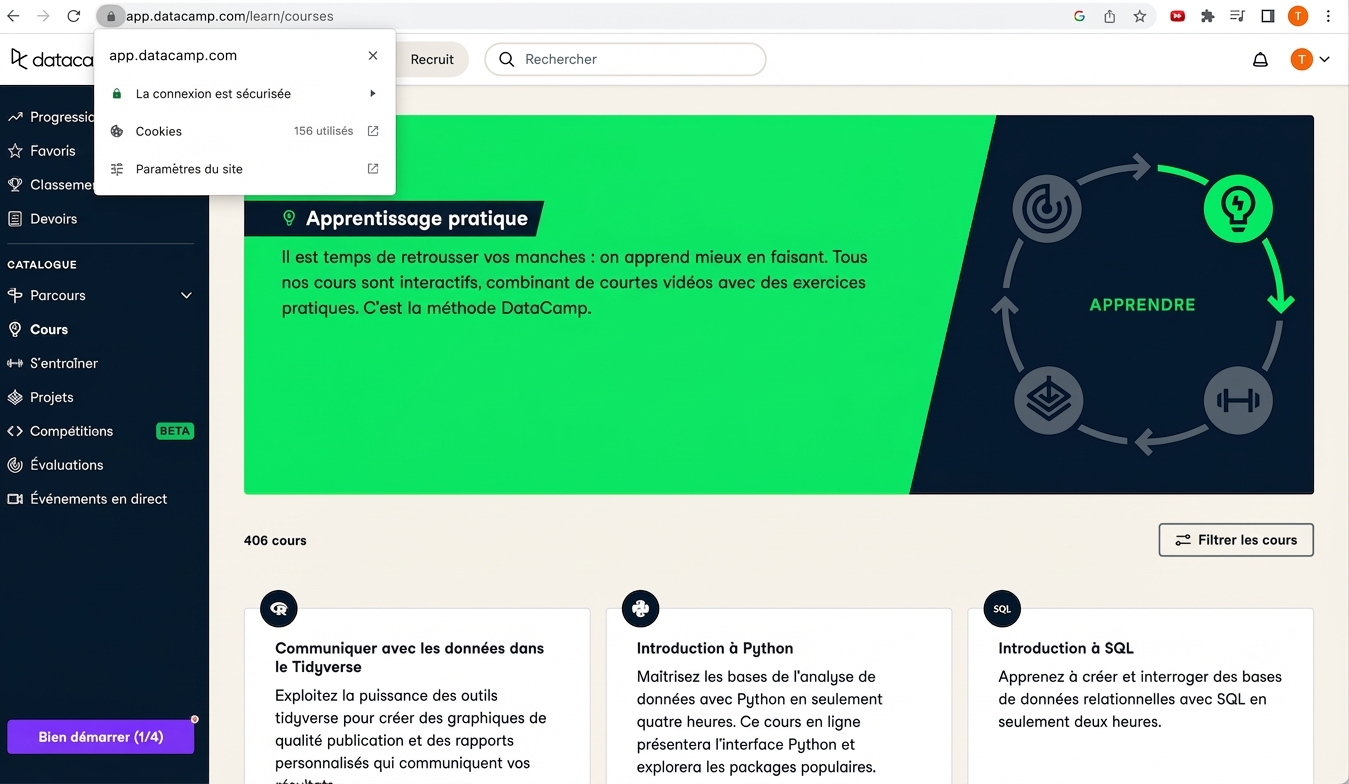

Intégrité – chiffrement et hachage

- Intégrité – les données sont fiables et n’ont pas été modifiées indûment

- Chiffrement – processus rendant des données lisibles indéchiffrables.

- "midnight" -> "Y!Iay.ig"

- Hachage – conversion des données en une sortie algorithmique standardisée

- Chiffrement – processus rendant des données lisibles indéchiffrables.

- Exemple concret : communications HTTPS

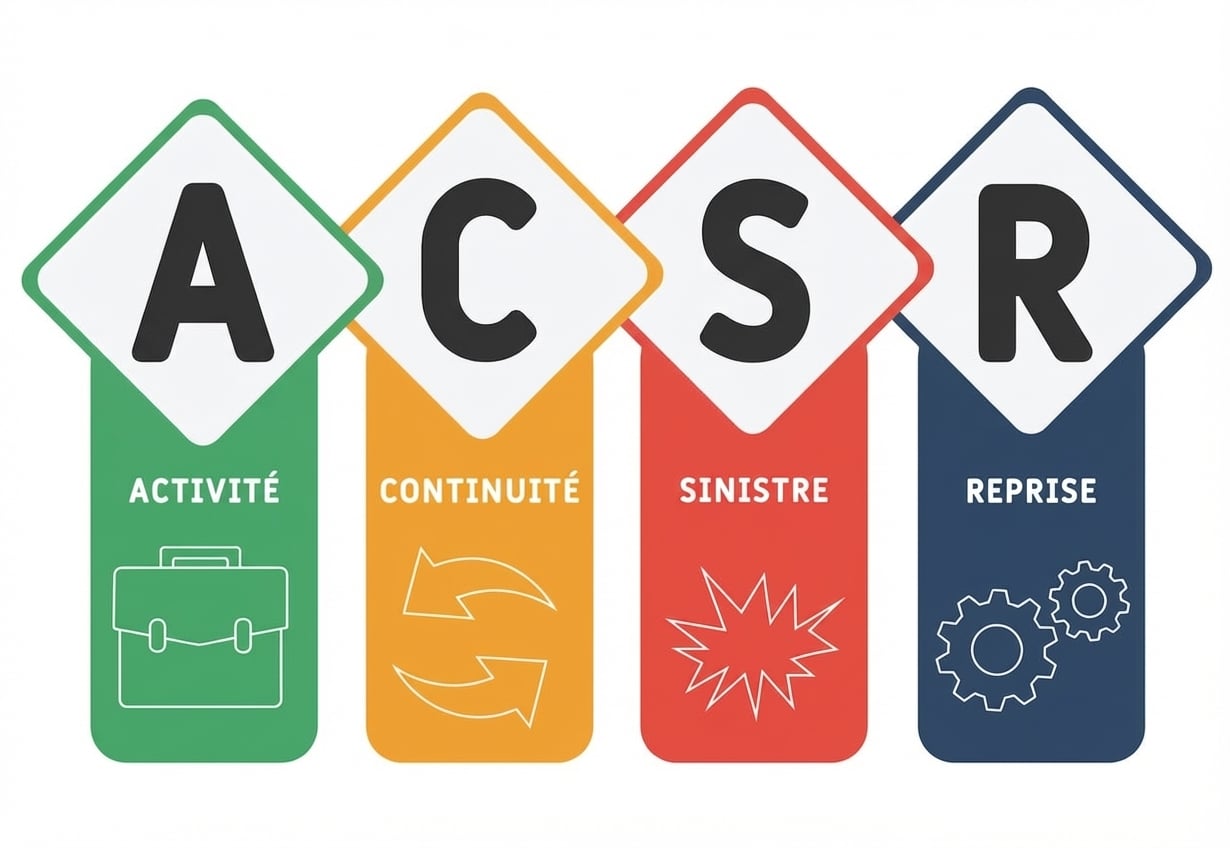

Disponibilité – continuité d’activité et reprise après sinistre

- Disponibilité les systèmes sont accessibles et opérationnels.

- Business Continuity and Disaster Recovery (BCDR) processus, politiques et personnes aidant l’organisation à poursuivre son activité lors d’un événement imprévu.

- Exemple – Une inondation endommage un centre de données

Passons à la pratique !

Introduction à la protection des données