Başlıca veri koruma stratejileri

Veri Güvenliğine Giriş

Angeline Corvaglia

Founder & Digital Transformation Specialist

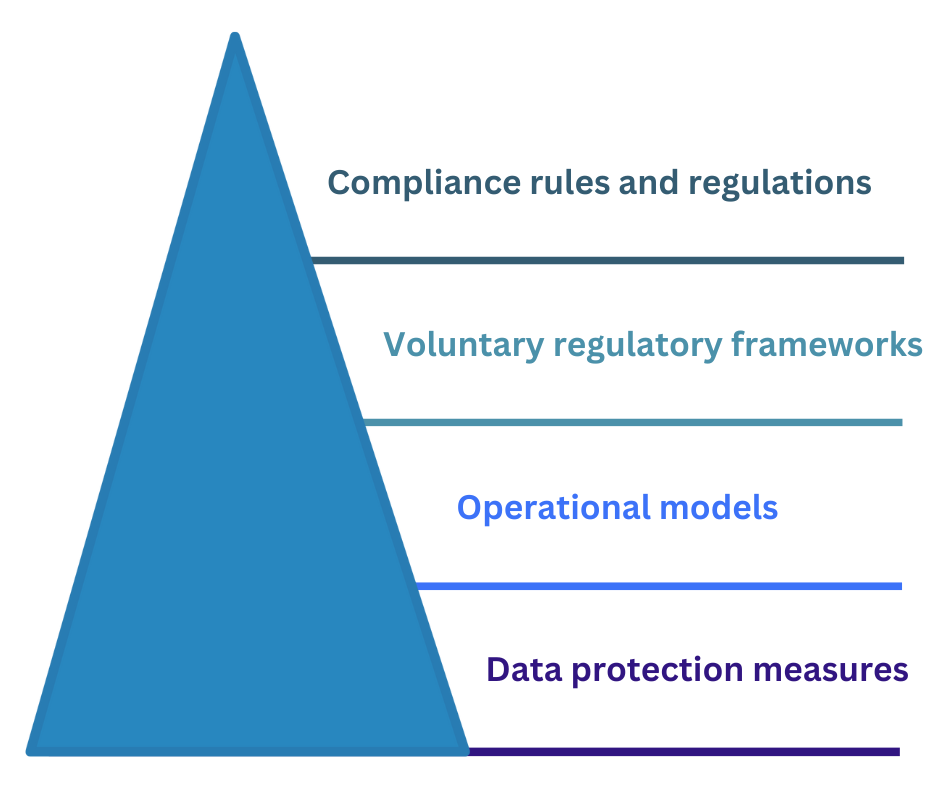

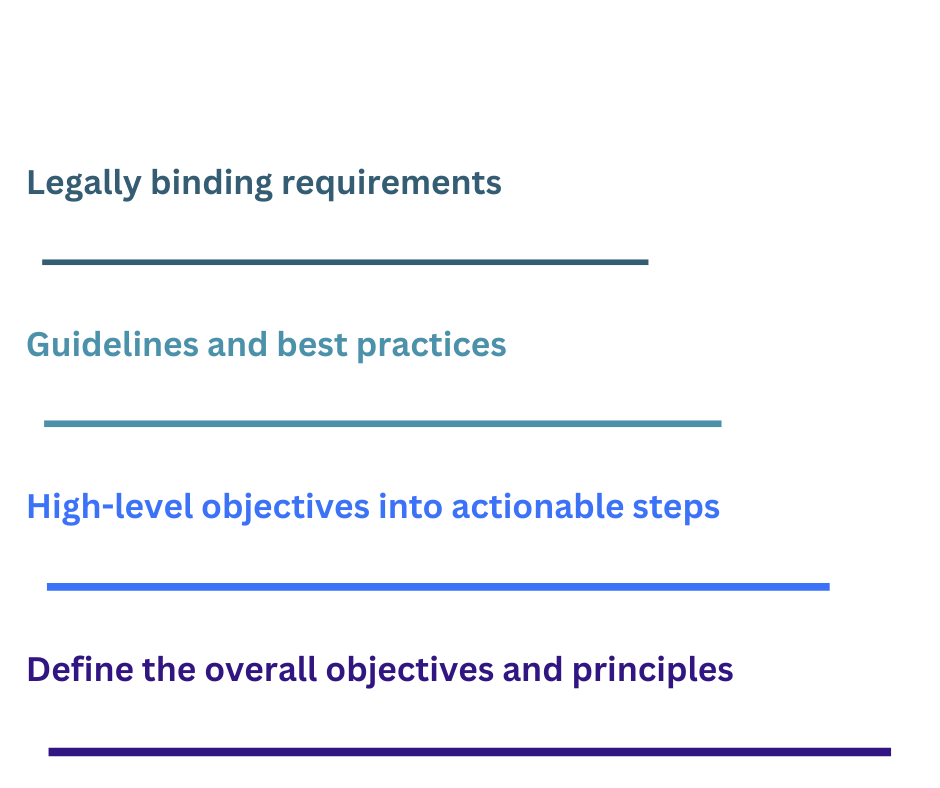

Veri koruma önlemleri nelerdir?

Geniş bir strateji, teknik ve araç yelpazesi

Gizli bilgilerin şunlardan korunmasını sağlar:

- Erişim

- Değiştirme

- Açığa çıkarma

- Yetkisiz kişilerce yok edilme

Verinin gizliliğini, bütünlüğünü ve erişilebilirliğini sağlar

Kapsamlı bir veri güvenliği ekosistemi

Temel veri koruma önlemleri

![]()

Erişim kontrolleri: kapıları korumak

![]()

İlk savunma hattı

- Belirler: belirli kaynakları kim girebilir, değiştirebilir veya görüntüleyebilir

Örnekler:

- Güçlü parola politikaları

- Çok faktörlü kimlik doğrulama

- Düzenli erişim incelemeleri

Veri şifreleme: gizleri dönüştürmek

![]()

Veriyi dönüştürür

- Yetkisiz erişim olsa bile kullanılamaz hale getirir

Örnekler:

- Bekleyen veride tam disk şifreleme

- İletimde verinin şifrelenmesi

- Şifreleme anahtarlarının dikkatli yönetimi

Donanım riskleri: içteki tehditleri dizginlemek

![]()

Doğru yönetilmezse ciddi riskler doğurabilir

Riski azaltan temel unsurlar:

- Donanım varlıklarının güncel envanterini tutma

- Cihazların fiziksel güvenliğini sağlama

- Ürün yazılımını düzenli güncelleme

- Donanımı güvenli şekilde imha etme

Bulut bilişim: göklerde güvenli gezinme

![]()

Dağıtık yapısıyla benzersiz güvenlik zorlukları sunar

Şu özelliklere sahip bir bulut sağlayıcı seçiniz:

- Güçlü güvenlik

- Şifreleme

- Sektör standartlarına uyum

- Bulut Veri Kaybı Önleme

Üretken YZ: bambaşka bir meydan okuma

Bu risklere yanıt vermek için veri koruma stratejileri evrilmelidir

- İstemsiz hassas veri paylaşımı

- Hassas verilere yetkisiz erişim

Hadi pratik yapalım!

Veri Güvenliğine Giriş