Gelişmiş Key Vault ayarları

Geliştiriciler için Azure Güvenliğini Uygulama

Anushika Agarwal

Cloud Data Engineer

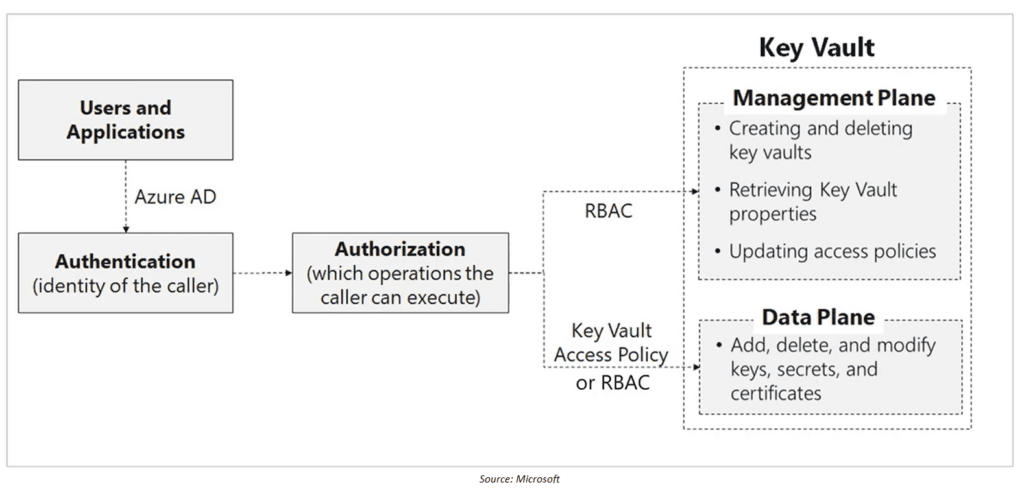

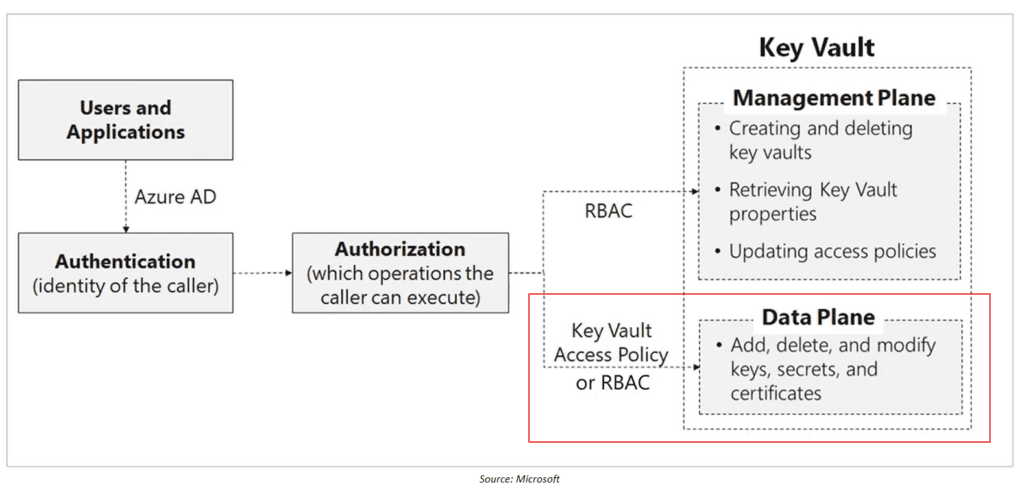

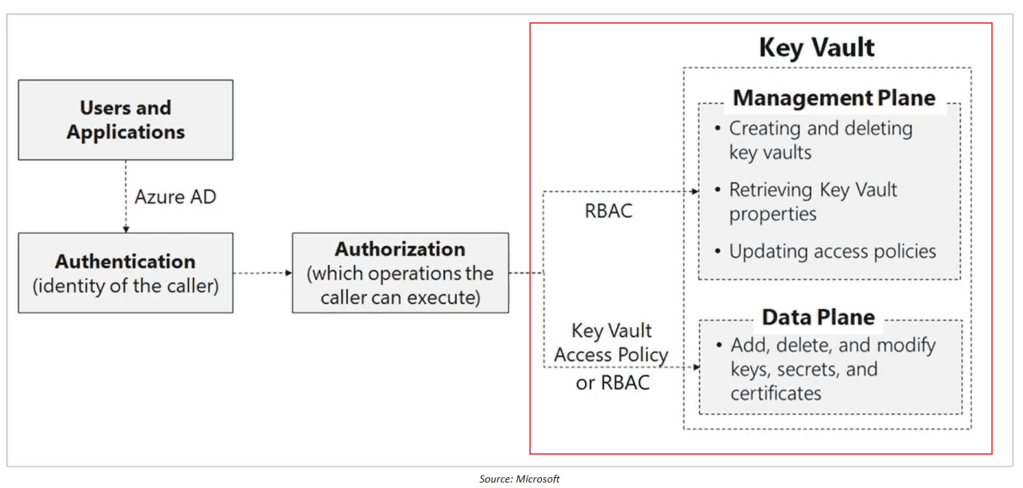

Entra ID, Key Vault kimlik doğrulamasını sağlar

- Key Vault'a erişimin ilk adımı = Kimlik doğrulama

- Key Vault, kimlik doğrulama için Microsoft Entra ID kullanır

Key Vault'ta kimlik türleri

- Kullanıcı: Bir kişi

- Grup: Kullanıcı kümesi

- Service Principal: Bir uygulama veya hizmet kimliği

Uygulama kimlik doğrulama yöntemleri

- Managed Identity (önerilen)

- Sır yoktur, Azure yönetir

- App Registration

- Elle kurulum, kimlik bilgileri gerekir

Key Vault'ta yetkilendirme

Kimlik doğrulamadan sonra, yetkilendirme ne yapabileceğinizi belirler

Azure iki yetkilendirme modeli sunar: Access Policies ve RBAC

Erişim ilkeleri (eski)

- Yalnızca veri düzlemini (Key Vault içinde) kontrol eder

- Yönetim düzlemi veya kasayı kimin yöneteceği üzerinde kontrol yoktur

RBAC: Role-Based Access Control (önerilen)

- Erişimi kontrol eder:

- Yönetim Düzlemi: Kasanın kendisi

- Veri Düzlemi: Keys, Secrets, Certificates

- PIM, MFA, Koşullu Erişim destekler

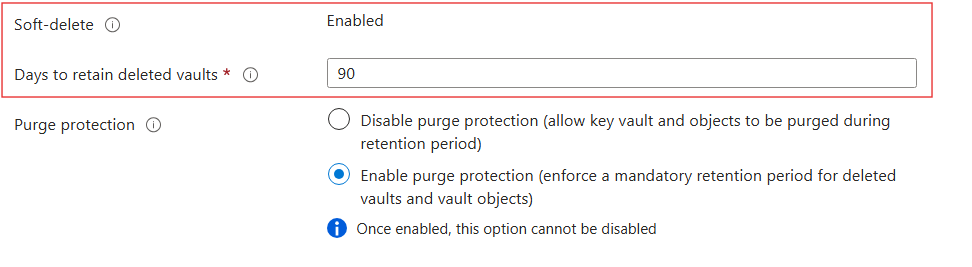

Soft delete

Mevcut durum:

- Silinen öğeler büyük kesintiye yol açabilir

Soft Delete Etkin:

- Silinen öğeler kurtarılabilir duruma geçer

- Yanlışlıkla veya kötü amaçlı silmeye karşı korur

Soft delete nerede geçerli?

- Vault

Keys

- Secrets

- Certificates

Soft delete yapılandırması

- Saklama süresi: 7-90 gün (varsayılan: 90)

- Yeni kasalarda varsayılan olarak etkindir

- Yapılandırıldıktan sonra kapatılamaz

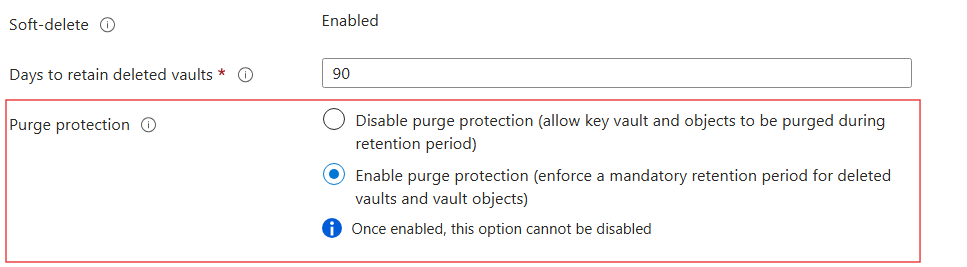

Purge protection

- Purge = geri dönüşsüz kalıcı silme

- Saklama süresinde purge engellenir

- Yöneticiler bile purge yapamaz

Purge protection nerede geçerli?

- Vault

Keys

Secrets

- Certificates

Purge protection yapılandırması

- Yapılandırma

- Saklama süresi: 7-90 gün (varsayılan: 90)

- Soft Delete etkin olmalıdır

- Yapılandırıldıktan sonra kapatılamaz

En iyi uygulamalar

Yalıtım için tasarlayın

- Ayrı kasalar kullanın

Erişimi kontrol edin

- Yalnızca güvenilir kullanıcılar ve uygulamalara erişim verin

- Dayanıklılığı etkinleştirin

- Güncellemeler veya silmelerden sonra yedeklemeleri açın

- Soft Delete ve Purge Protection etkinleştirin

Etkinliği izleyin

- Tanılama günlüğü ve uyarıları etkinleştirin

Hadi pratik yapalım!

Geliştiriciler için Azure Güvenliğini Uygulama