Geavanceerde Key Vault-instellingen

Azure-beveiliging implementeren voor developers

Anushika Agarwal

Cloud Data Engineer

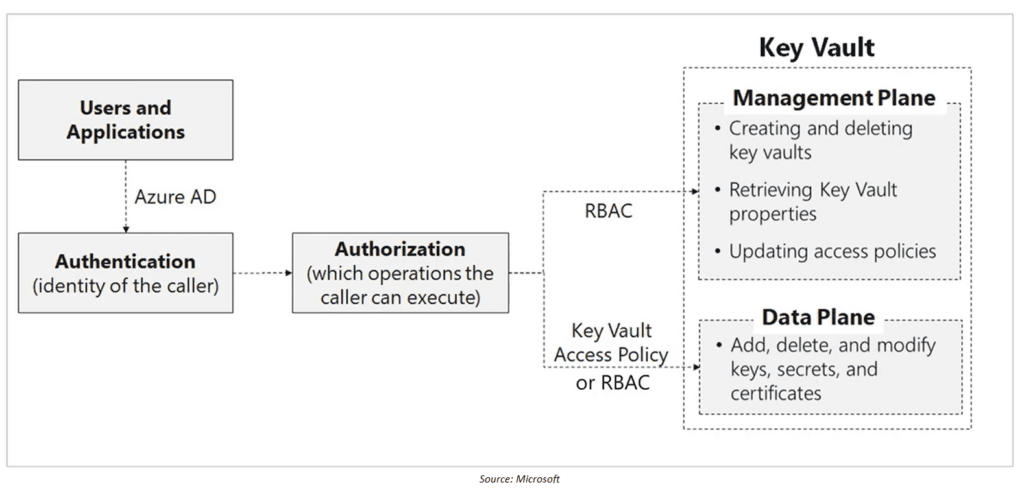

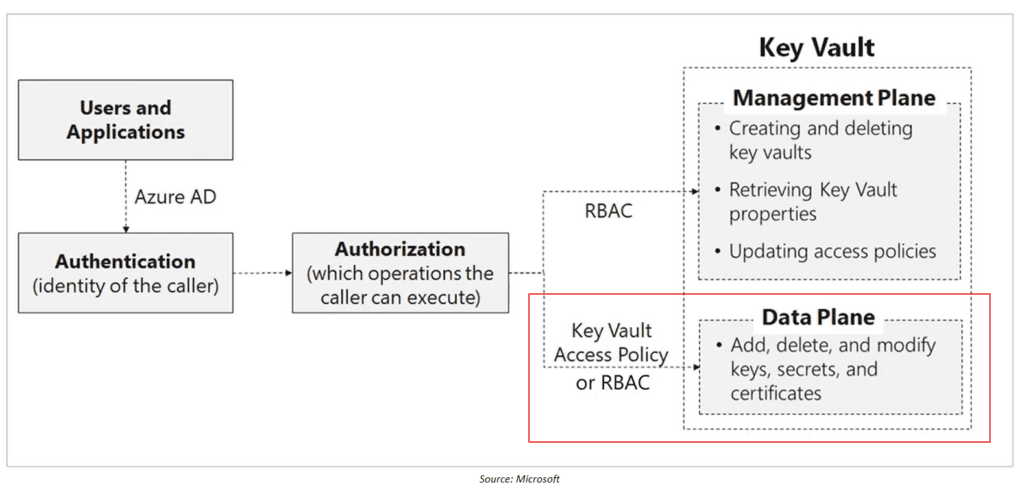

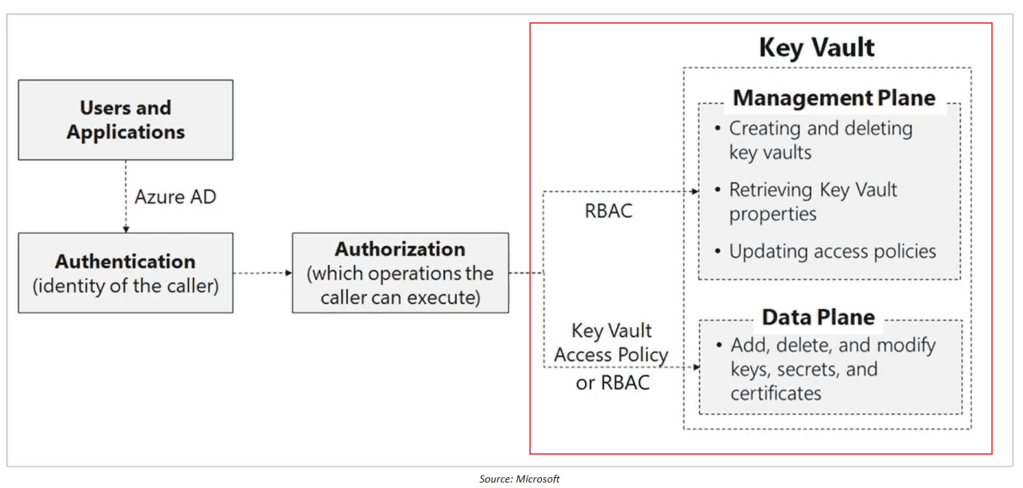

Entra ID verzorgt Key Vault-authenticatie

- Eerste stap voor toegang tot Key Vault = Authenticatie

- Key Vault gebruikt Microsoft Entra ID voor authenticatie

Identiteitstypen in Key Vault

- Gebruiker: Een persoon

- Groep: Een set gebruikers

- Service-principal: Een app- of service-identiteit

App-authenticatiemethoden

- Managed Identity (aanbevolen)

- Geen secrets, beheerd door Azure

- App-registratie

- Handmatige setup, inloggegevens vereist

Autorisatie in Key Vault

Na authenticatie bepaalt autorisatie wat je mag doen

Azure biedt twee autorisatiemodellen: Access Policies en RBAC

Toegangsbeleid (legacy)

- Beheert alleen het datavlak (in Key Vault)

- Geen controle over het beheervlak of wie de kluis beheert

RBAC: Role-Based Access Control (aanbevolen)

- Regelt toegang tot

- Beheervlak: de kluis zelf

- Datavlak: Keys, Secrets, Certificates

- Ondersteunt PIM, MFA, Voorwaardelijke toegang

Soft delete

Huidige situatie:

- Verwijderde items kunnen grote verstoring veroorzaken

Soft Delete ingeschakeld:

- Verwijderde items worden herstelbaar

- Beschermt tegen per ongeluk of kwaadwillig verwijderen

Waar geldt soft delete?

- Vault

Keys

- Secrets

- Certificates

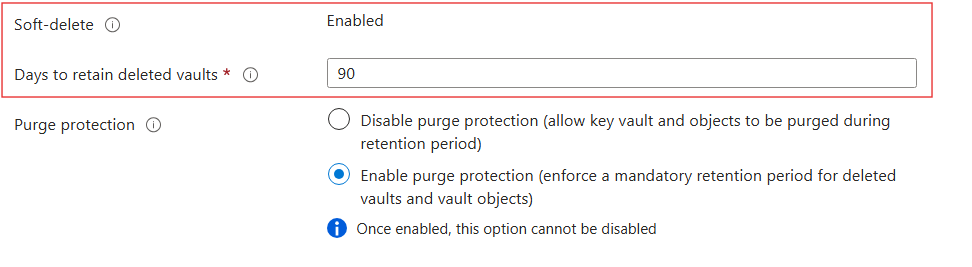

Soft delete-configuratie

- Bewaartermijn: 7-90 dagen (standaard: 90)

- Standaard ingeschakeld voor nieuwe kluizen

- Kan na configuratie niet worden uitgeschakeld

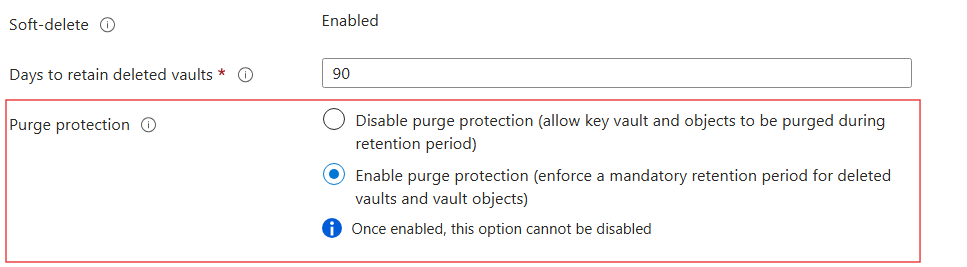

Purge-beveiliging

- Purge = permanent verwijderen, niet te herstellen

- Blokkeert purge tijdens de bewaartermijn

- Zelfs beheerders kunnen niet purgen

Waar geldt purge-beveiliging?

- Vault

Keys

Secrets

- Certificates

Purge-beveiliging configureren

- Configuratie

- Bewaartermijn: 7-90 dagen (standaard: 90)

- Vereist dat Soft Delete is ingeschakeld

- Kan na configuratie niet worden uitgeschakeld

Beste praktijken

Ontwerp voor isolatie

- Gebruik aparte kluizen

Beheer toegang

- Alleen toegang voor vertrouwde gebruikers en apps

- Maak veerkrachtig

- Maak back-ups na updates of verwijderingen

- Schakel Soft Delete en Purge-beveiliging in

Monitor activiteit

- Schakel diagnostische logs en alerts in

Laten we oefenen!

Azure-beveiliging implementeren voor developers