Microsoft identity platform

Azure-beveiliging implementeren voor developers

Anushika Agarwal

Cloud Data Engineer

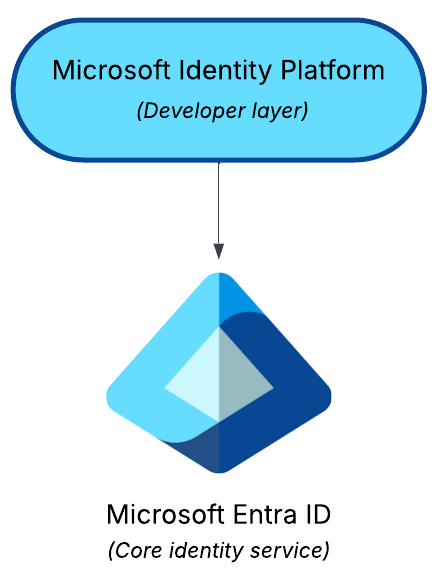

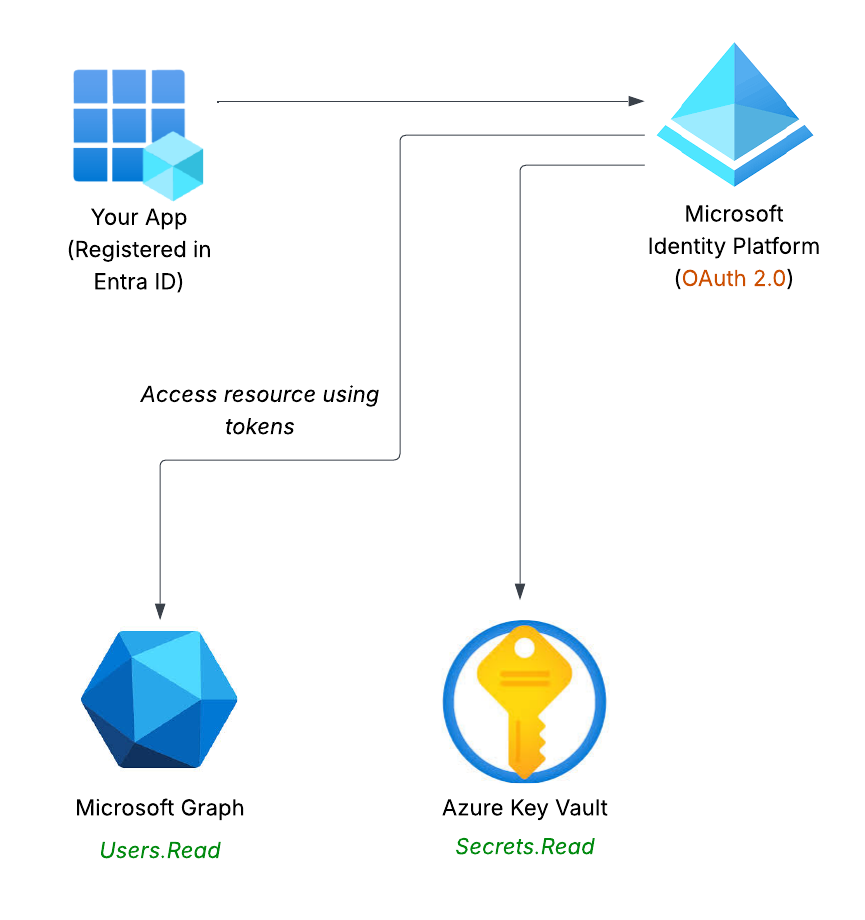

Wat is het Microsoft identity platform?

- Beheert app-aanmeldingen en toegang

- Gebouwd op Microsoft Entra ID

- Entra ID = kernidentiteitsservice

- Identity Platform = ontwikkellaag voor apps

- Gebouwd op Microsoft Entra ID

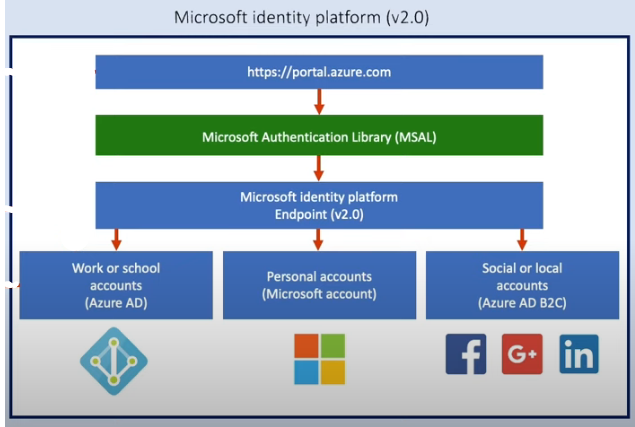

Hoe werkt het?

- Authenteert:

- Standaarden:

- OAuth 2.0: beperkt wat apps mogen

- OpenID Connect: bevestigt wie je bent

- OAuth 2.0: beperkt wat apps mogen

- Accounttypes

- Bedrijfs-/schoolaccounts

- Persoonlijke Microsoft-accounts

- Sociale/lokale accounts

- Standaarden:

Belangrijkste tools van het Microsoft identity platform

- MSAL:

- vraagt tokens aan voor apps

![]()

- App-registratie:

- stel app-identiteit in op Azure

- Microsoft Graph API:

- toegang tot gebruikers, groepen en resources

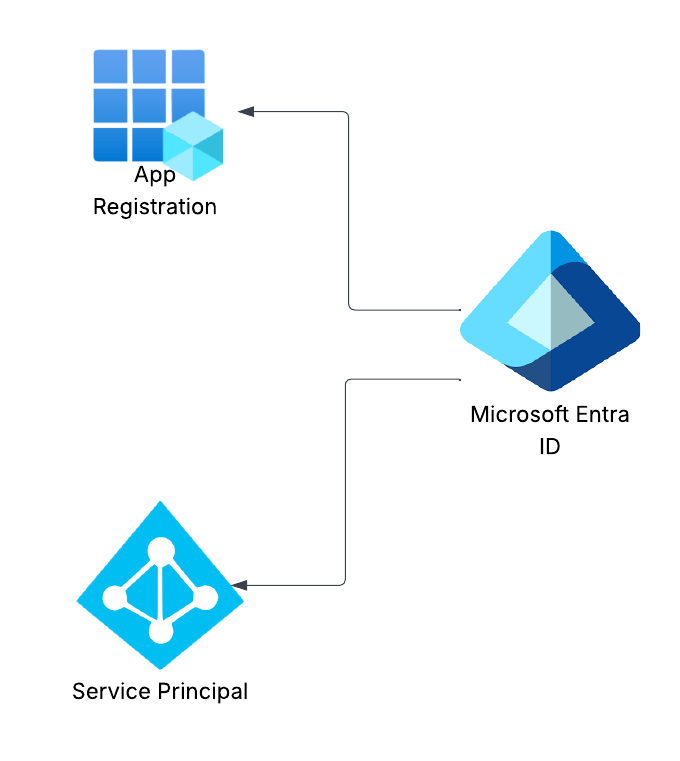

App-registratie

Apps registreren koppelt ze aan Entra ID

Kies:

- Single-tenant: app werkt alleen in je organisatie

- Multi-tenant: app werkt over organisaties heen

Maakt automatisch:

- Application object

- Service principal

Voeg secrets, certificaten, scopes en branding toe

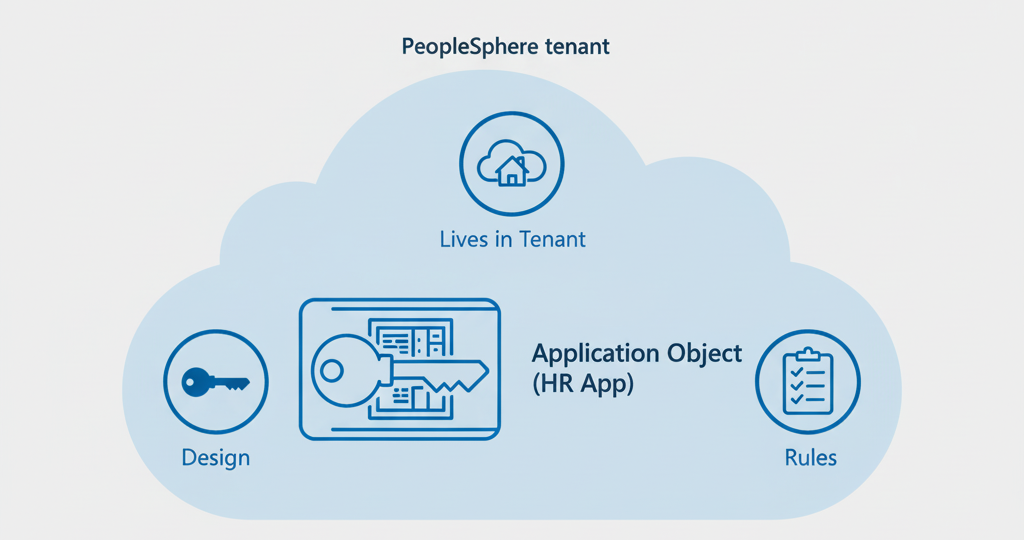

Application-object

- Blauwdruk van de app

- Staat in je hometenant

- Definieert authenticatie en toegangsregels

Voorbeeld: application-object bij PeopleSphere

- PeopleSphere maakt een HR-app in de eigen tenant

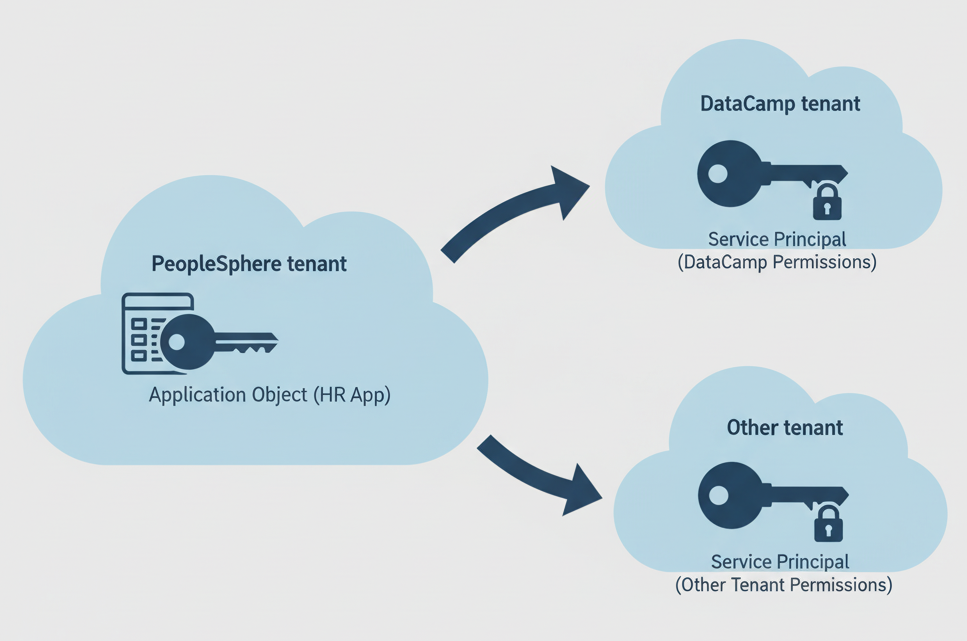

Service principal

- Instantie van de app in elke tenant

- Werkversie van de oorspronkelijke sleutel

- Elke klant krijgt een eigen service principal in de eigen tenant

Voorbeeld: service principal bij DataCamp

- Service principal aangemaakt in DataCamps tenant

Types service principal

- Application:

- Standaard app-instantie

- Managed Identity:

- toegang zonder secrets

- Legacy:

- oudere apps

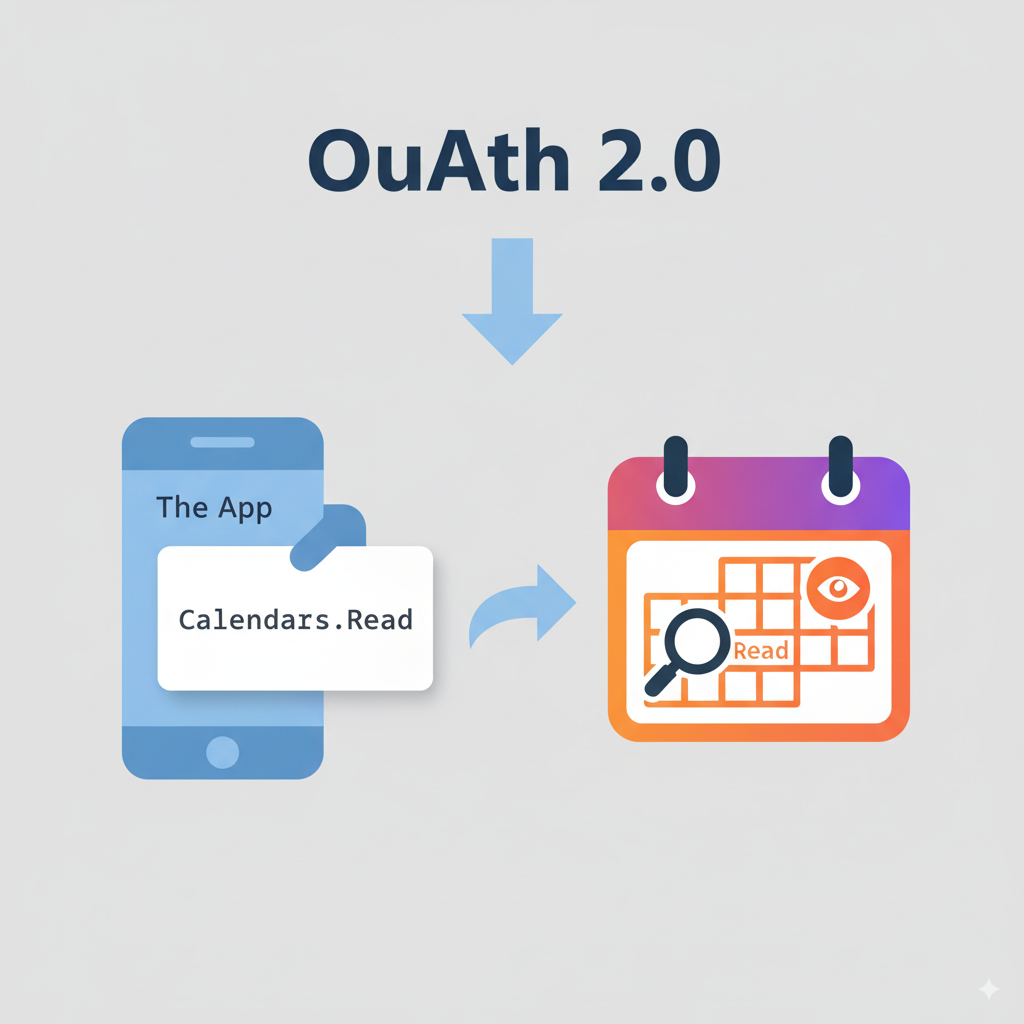

Machtigingen

Apps vragen toegang via OAuth 2.0 en permissionscopes

graph.microsoft.com/Calendars.Read

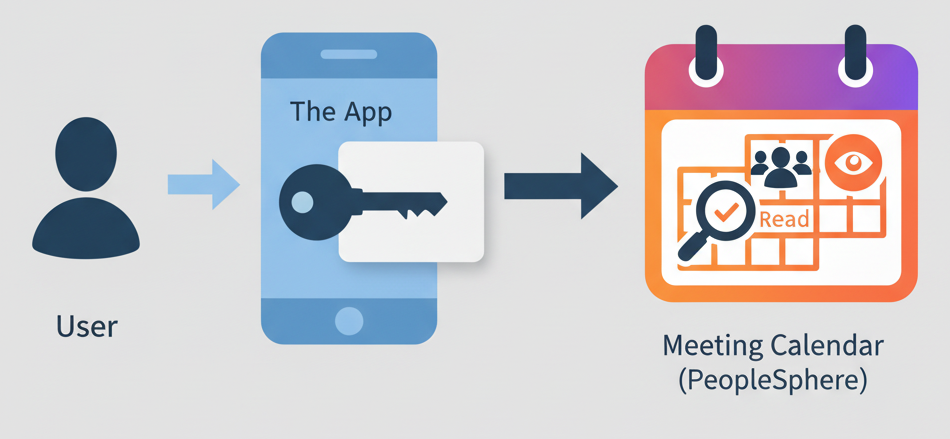

Gedelegeerde machtigingen

App handelt namens de gebruiker

Vereist een ingelogde gebruiker

Voorbeeld: PeopleSphere plant meetings voor DataCamp-gebruikers

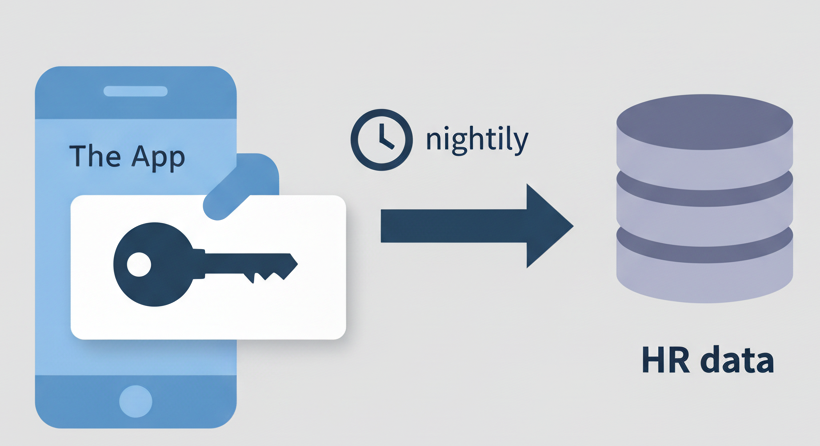

App-only machtigingen

- App handelt als zichzelf

- Geen gebruiker betrokken

- Voorbeeld: PeopleSphere synchroniseert ’s nachts HR-data

Toestemming

Apps hebben toestemming nodig om scopes te activeren

Types toestemming:

- Statisch: machtigingen bij registratie

- Incrementeel: voeg toe indien nodig

- Beheerder: vereist voor hoge rechten

Laten we oefenen!

Azure-beveiliging implementeren voor developers