Pengaturan lanjutan Key Vault

Menerapkan Keamanan Azure untuk Pengembang

Anushika Agarwal

Cloud Data Engineer

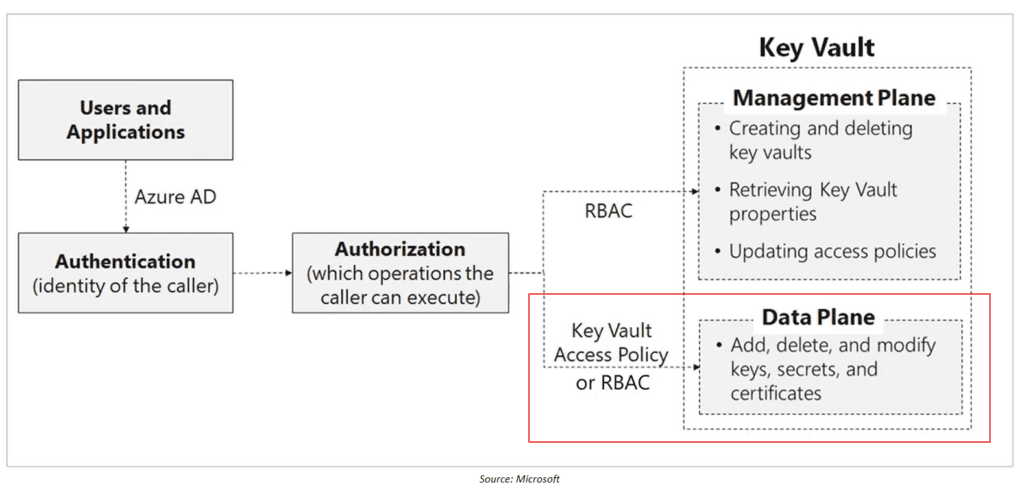

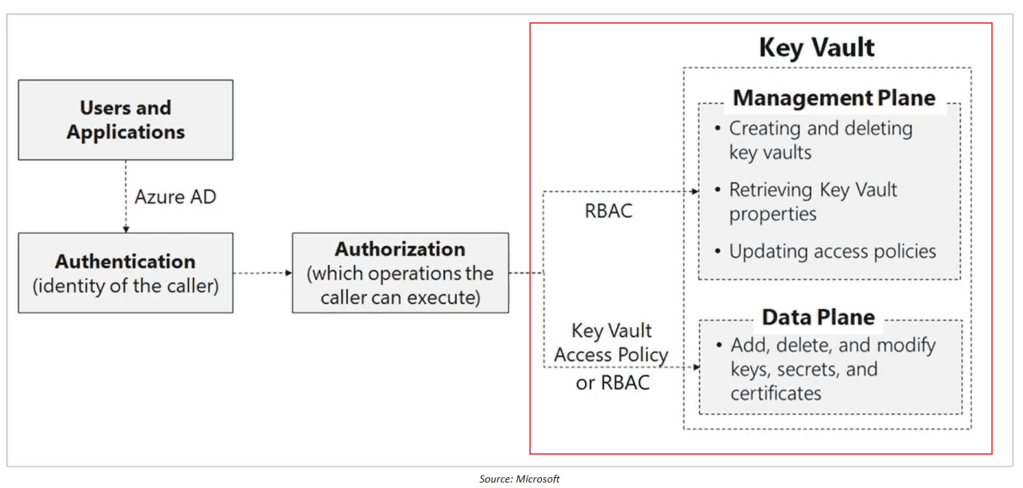

Entra ID mendukung autentikasi Key Vault

- Langkah pertama mengakses Key Vault = Autentikasi

- Key Vault menggunakan Microsoft Entra ID untuk autentikasi

Jenis identitas di Key Vault

- User: Seorang pengguna

- Group: Sekelompok pengguna

- Service Principal: Identitas aplikasi atau layanan

Metode autentikasi aplikasi

- Managed Identity (disarankan)

- Tanpa secret, dikelola Azure

- App Registration

- Penyiapan manual, perlu kredensial

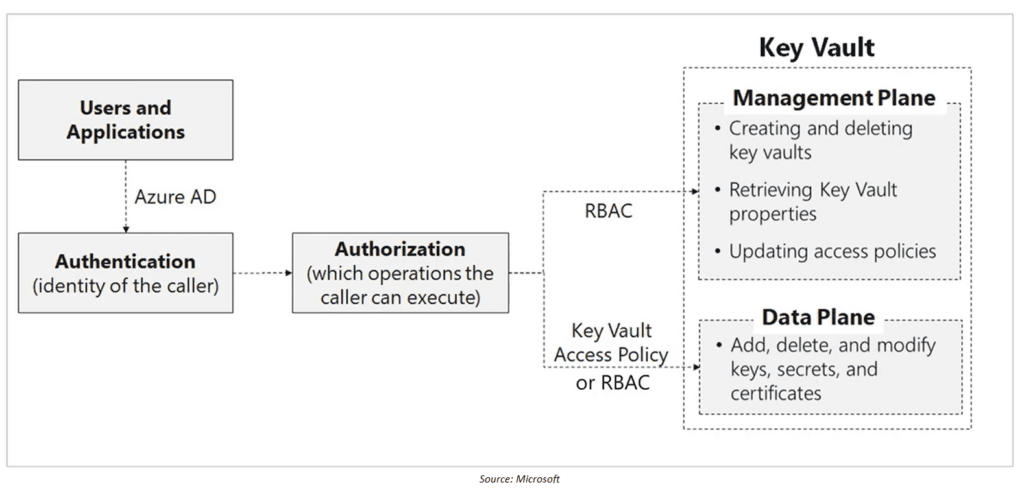

Otorisasi di Key Vault

Setelah autentikasi, otorisasi menentukan apa yang dapat Anda lakukan

Azure menawarkan dua model otorisasi: Access Policies dan RBAC

Access policies (warisan)

- Mengontrol hanya data plane (di dalam Key Vault)

- Tidak mengontrol management plane atau siapa yang mengelola vault

RBAC: Role-Based Access Control (disarankan)

- Mengontrol akses ke

- Management Plane: Vault itu sendiri

- Data Plane: Keys, Secrets, Certificates

- Mendukung PIM, MFA, Conditional Access

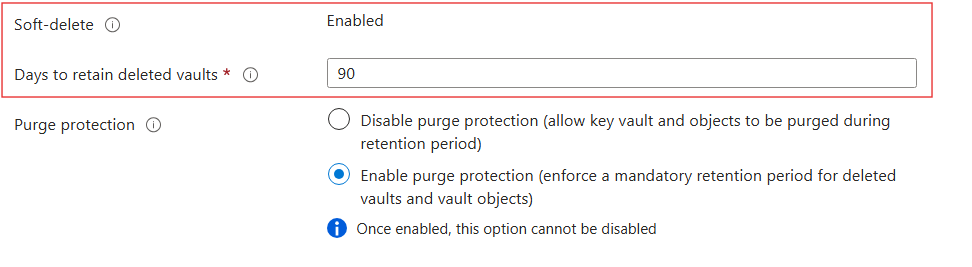

Soft delete

Status quo:

- Item yang dihapus dapat menyebabkan gangguan besar

Soft Delete Aktif:

- Item yang dihapus masuk status dapat dipulihkan

- Melindungi dari penghapusan tidak sengaja atau berbahaya

Soft delete berlaku di mana?

- Vault

Keys

- Secrets

- Certificates

Konfigurasi soft delete

- Durasi retensi: 7–90 hari (default: 90)

- Aktif secara default untuk vault baru

- Tidak dapat dimatikan setelah dikonfigurasi

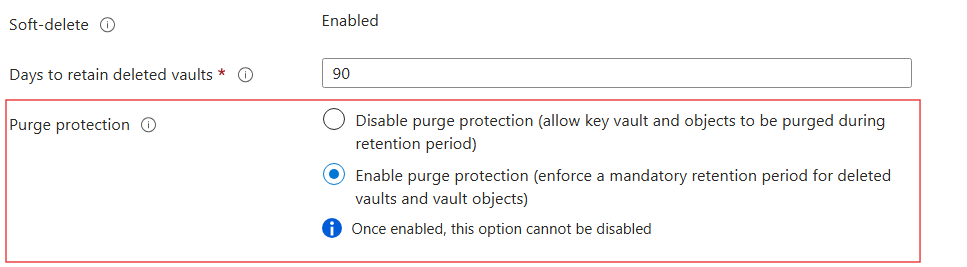

Purge protection

- Purge = penghapusan permanen tanpa pemulihan

- Memblokir purge selama masa retensi

- Admin pun tidak bisa purge

Purge protection berlaku di mana?

- Vault

Keys

Secrets

- Certificates

Konfigurasi purge protection

- Konfigurasi

- Durasi retensi: 7–90 hari (default: 90)

- Memerlukan Soft Delete diaktifkan

- Tidak dapat dimatikan setelah dikonfigurasi

Praktik terbaik

Rancang untuk Isolasi

- Gunakan vault terpisah

Kendalikan Akses

- Beri akses hanya untuk pengguna dan aplikasi tepercaya

- Aktifkan Ketahanan

- Nyalakan backup setelah pembaruan atau penghapusan

- Aktifkan Soft Delete dan Purge Protection

Pantau Aktivitas

- Aktifkan log diagnostik dan peringatan

Ayo berlatih!

Menerapkan Keamanan Azure untuk Pengembang