Platform identitas Microsoft

Menerapkan Keamanan Azure untuk Pengembang

Anushika Agarwal

Cloud Data Engineer

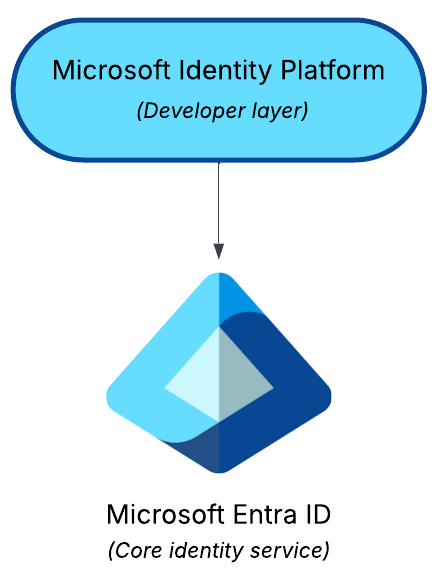

Apa itu Microsoft identity platform?

- Mengelola signin aplikasi dan akses

- Dibangun di atas Microsoft Entra ID

- Entra ID = Layanan Identitas inti

- Identity Platform = Lapisan pengembang untuk aplikasi

- Dibangun di atas Microsoft Entra ID

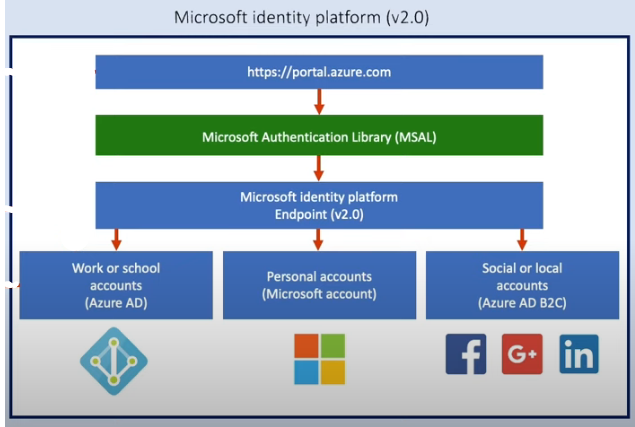

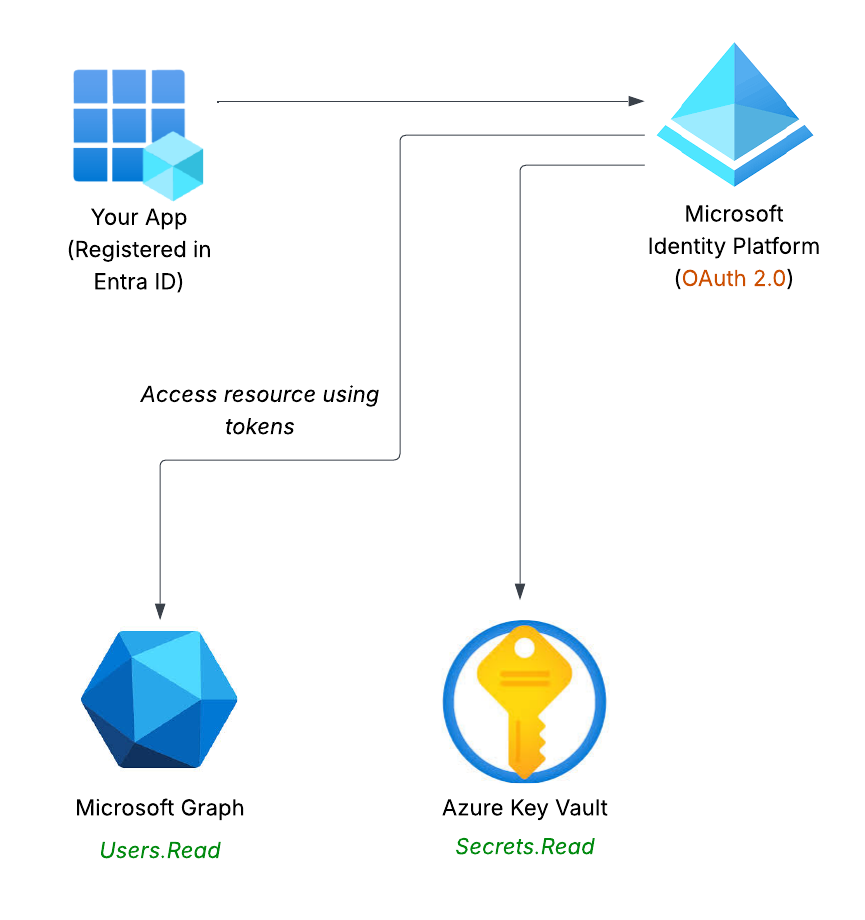

Bagaimana cara kerjanya?

- Mengautentikasi:

- Standar:

- OAuth 2.0: membatasi tindakan aplikasi

- OpenID Connect: mengonfirmasi identitas Anda

- OAuth 2.0: membatasi tindakan aplikasi

- Jenis akun

- Akun perusahaan/sekolah

- Akun Microsoft personal

- Akun sosial/lokal

- Standar:

Alat utama di Microsoft identity platform

- MSAL:

- meminta token untuk aplikasi

![]()

- Pendaftaran aplikasi:

- menyiapkan identitas aplikasi di Azure

- Microsoft Graph API:

- akses pengguna, grup, dan resource

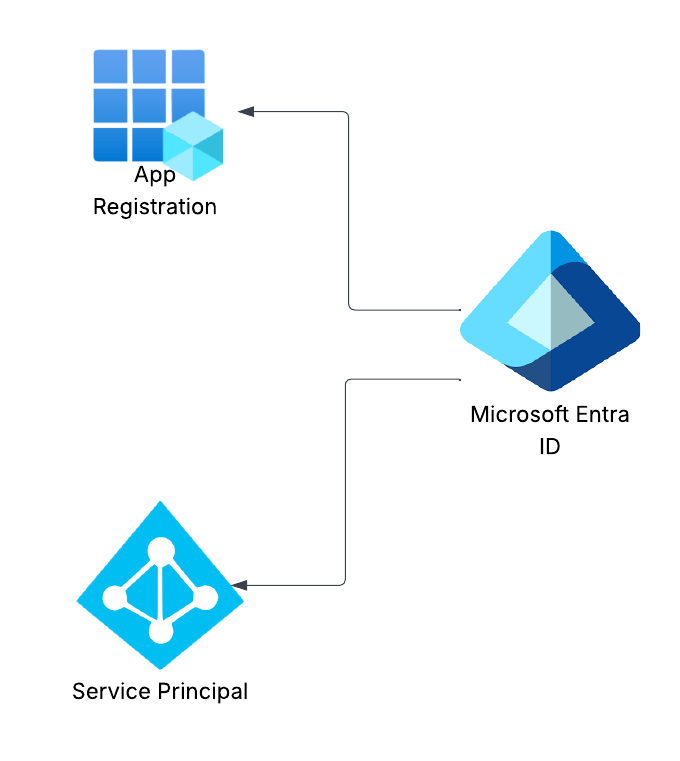

Pendaftaran aplikasi

Mendaftarkan aplikasi menghubungkannya ke Entra ID

Pilih:

- Single-tenant: aplikasi hanya untuk organisasi Anda

- Multi-tenant: aplikasi lintas organisasi

Otomatis membuat:

- Objek aplikasi

- Service principal

Tambahkan secret, sertifikat, scope, dan branding

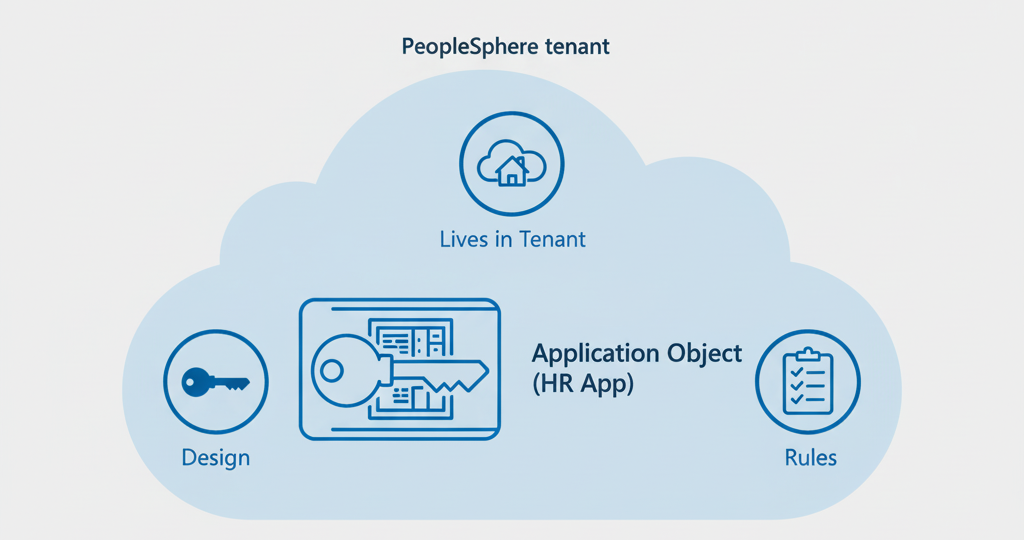

Objek aplikasi

- Blueprint aplikasi

- Berada di tenant asal Anda

- Mendefinisikan autentikasi dan aturan akses

Contoh: objek aplikasi di PeopleSphere

- PeopleSphere membuat aplikasi HR di tenant sendiri

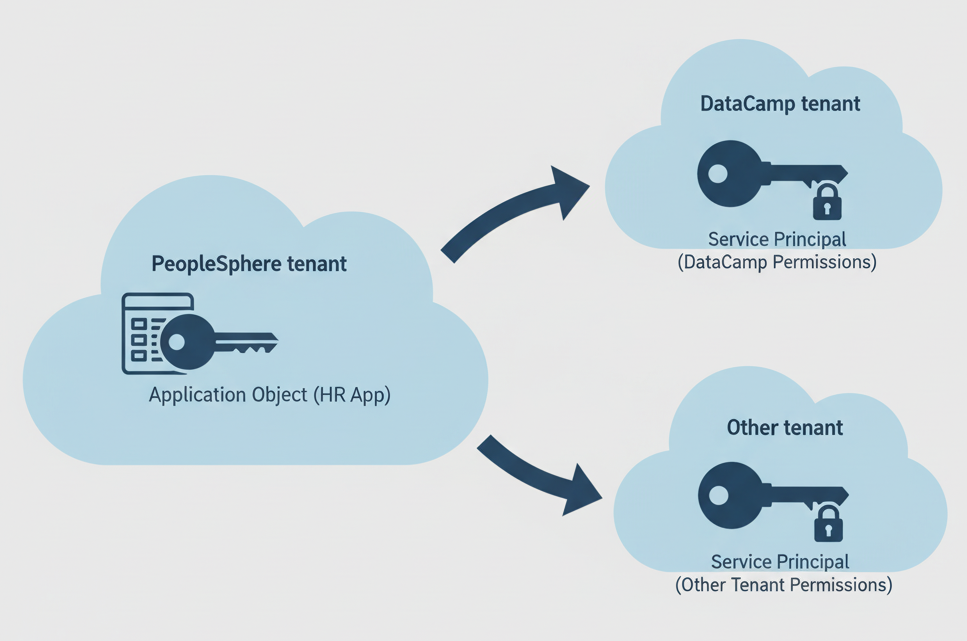

Service principal

- Instans aplikasi di setiap tenant

- Salinan kerja dari kunci asli

- Tiap pelanggan mendapat service principal di tenant mereka

Contoh: service principal di DataCamp

- Service principal dibuat di tenant DataCamp

Jenis service principal

- Application:

- Instans aplikasi standar

- Managed Identity:

- akses tanpa secret

- Legacy:

- Aplikasi lama

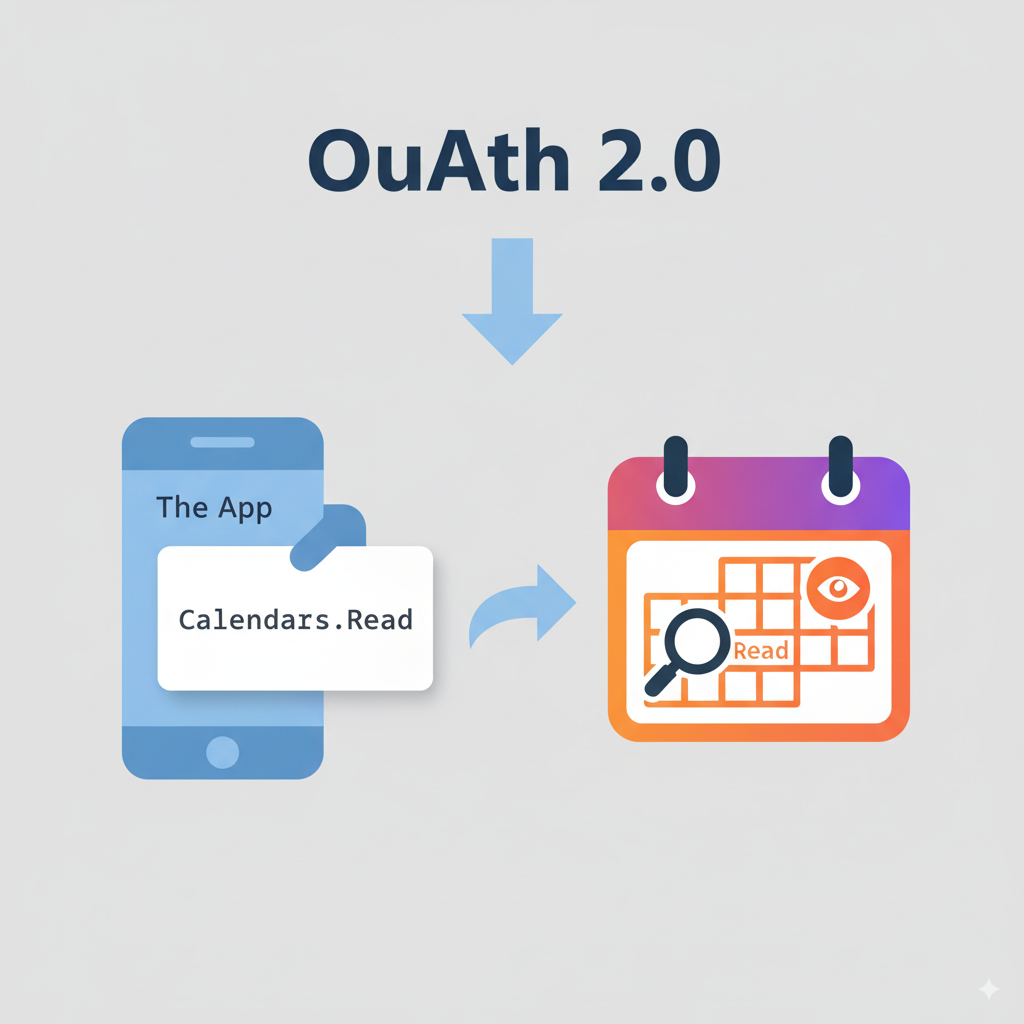

Izin

Aplikasi meminta akses dengan OAuth 2.0 dan permission scope

graph.microsoft.com/Calendars.Read

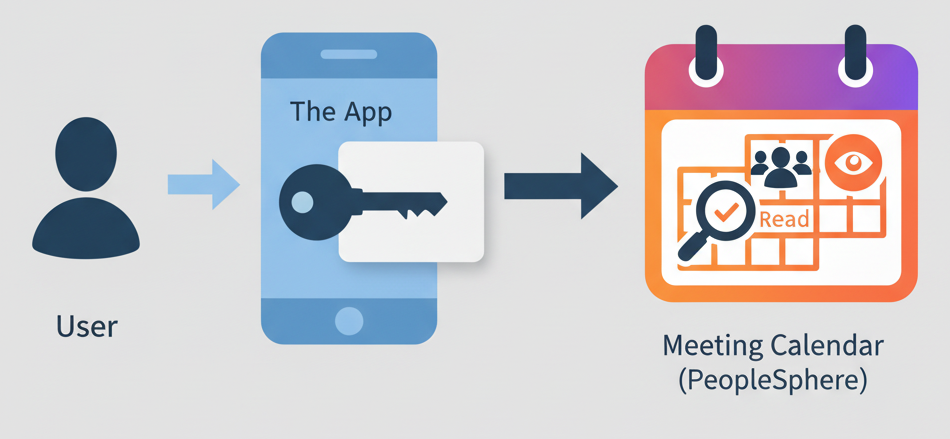

Delegated permissions

Aplikasi bertindak atas nama pengguna

Memerlukan pengguna masuk

Contoh: PeopleSphere menjadwalkan rapat untuk pengguna DataCamp

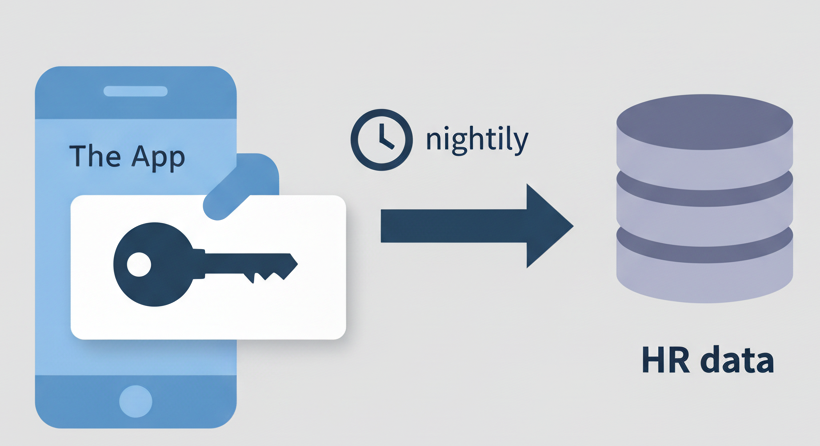

App-only permissions

- Aplikasi bertindak sebagai dirinya sendiri

- Tanpa pengguna

- Contoh: PeopleSphere menyinkronkan data HR tiap malam

Persetujuan

Aplikasi butuh persetujuan untuk mengaktifkan scope izin

Jenis persetujuan:

- Static: izin ditetapkan saat pendaftaran

- Incremental: ditambah sesuai kebutuhan

- Admin: wajib untuk akses berprivilege tinggi

Ayo berlatih!

Menerapkan Keamanan Azure untuk Pengembang