Impostazioni avanzate di Key Vault

Implementare Azure Security per sviluppatori

Anushika Agarwal

Cloud Data Engineer

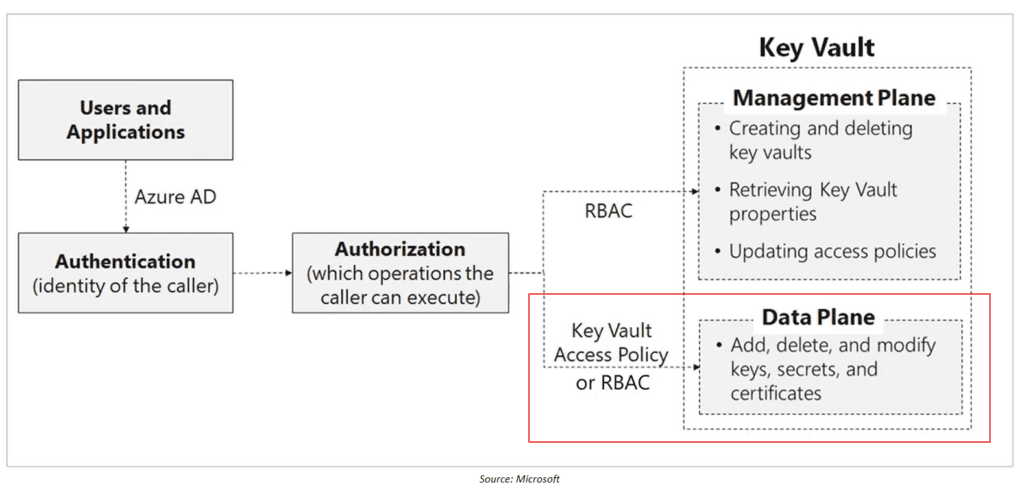

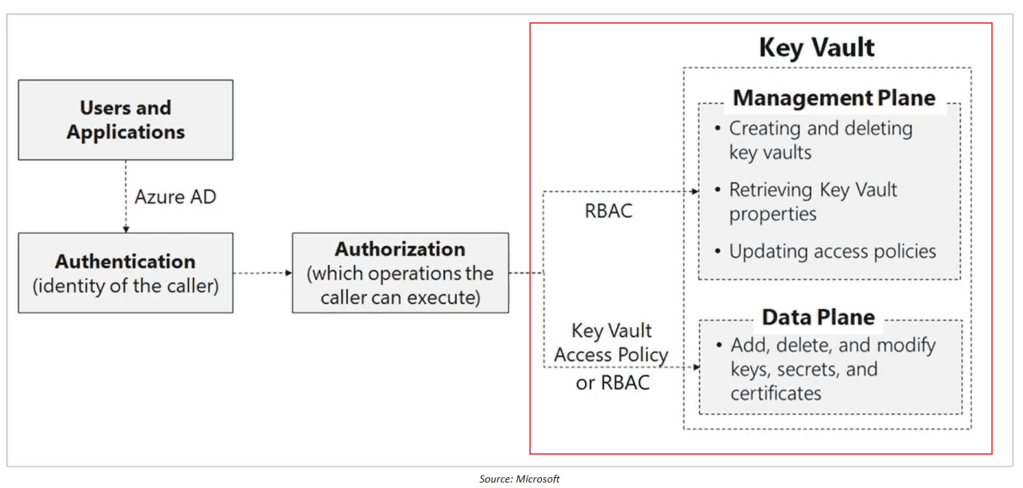

Entra ID gestisce l’autenticazione di Key Vault

- Primo passo per accedere a Key Vault = Autenticazione

- Key Vault usa Microsoft Entra ID per l’autenticazione

Tipi di identità in Key Vault

- Utente: una persona

- Gruppo: un insieme di utenti

- Service Principal: identità di un’app o servizio

Metodi di autenticazione delle app

- Managed Identity (consigliato)

- Niente secret, gestita da Azure

- Registrazione app

- Configurazione manuale, credenziali richieste

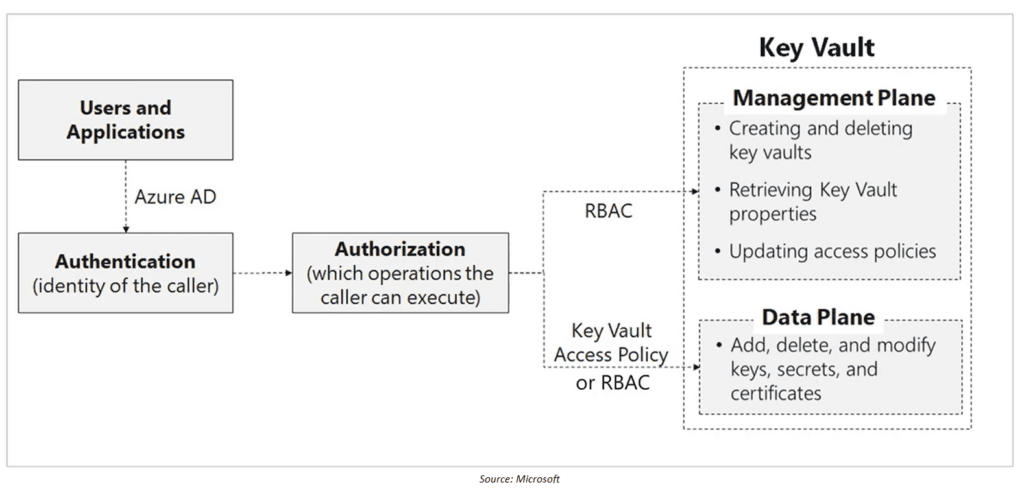

Autorizzazione in Key Vault

Dopo l’autenticazione, l’autorizzazione definisce cosa puoi fare

Azure offre due modelli di autorizzazione: Access Policies e RBAC

Access policies (legacy)

- Controlla solo il data plane (dentro Key Vault)

- Nessun controllo sul management plane o su chi può gestire il vault

RBAC: Role-Based Access Control (consigliato)

- Controlla l’accesso a

- Management Plane: il vault

- Data Plane: Keys, Secrets, Certificates

- Supporta PIM, MFA, Accesso Condizionale

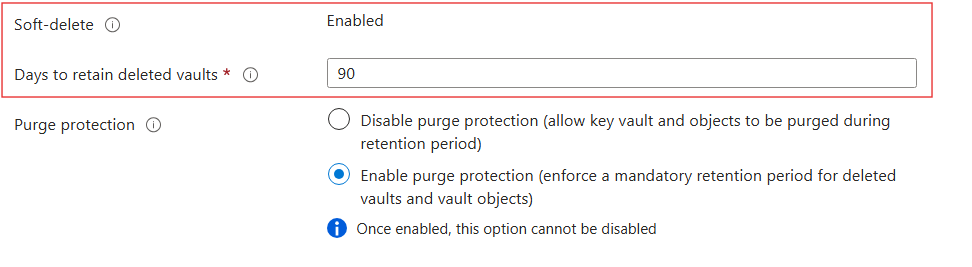

Soft delete

Stato attuale:

- Gli elementi eliminati possono causare gravi disservizi

Soft Delete attivo:

- Gli elementi eliminati diventano recuperabili

- Protegge da eliminazioni accidentali o malevole

Dove si applica il soft delete?

- Vault

Keys

- Secrets

- Certificates

Configurazione del soft delete

- Durata di conservazione: 7-90 giorni (predefinito: 90)

- Abilitato per impostazione predefinita nei nuovi vault

- Non disattivabile dopo la configurazione

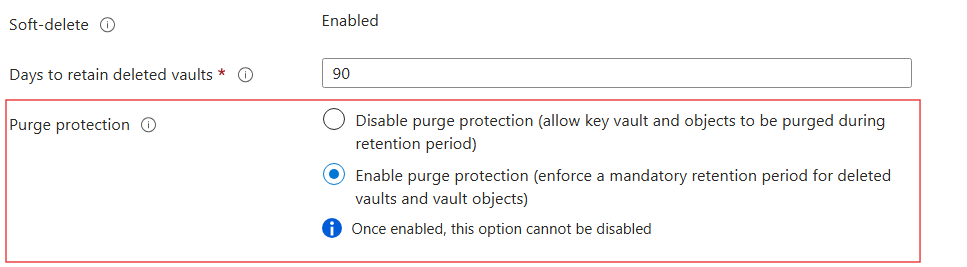

Purge protection

- Purge = eliminazione permanente senza recupero

- Blocca le eliminazioni definitive durante la conservazione

- Nemmeno gli admin possono eseguire il purge

Dove si applica la purge protection?

- Vault

Keys

Secrets

- Certificates

Configurazione della purge protection

- Configurazione

- Durata di conservazione: 7-90 giorni (predefinito: 90)

- Richiede che Soft Delete sia abilitato

- Non disattivabile dopo la configurazione

Best practice

Progetta per l’isolamento

- Usa vault separati

Controlla l’accesso

- Accesso solo a utenti e app fidati

- Abilita la resilienza

- Attiva i backup dopo aggiornamenti o eliminazioni

- Abilita Soft Delete e Purge Protection

Monitora l’attività

- Abilita log diagnostici e avvisi

Ayo berlatih!

Implementare Azure Security per sviluppatori