Piattaforma di identità Microsoft

Implementare Azure Security per sviluppatori

Anushika Agarwal

Cloud Data Engineer

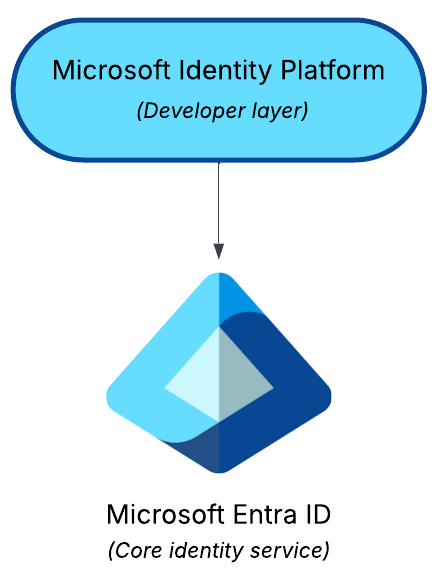

Cos'è la Microsoft identity platform?

- Gestisce accesso e accessi alle app

- Basata su Microsoft Entra ID

- Entra ID = servizio identità di base

- Identity Platform = layer per sviluppatori per le app

- Basata su Microsoft Entra ID

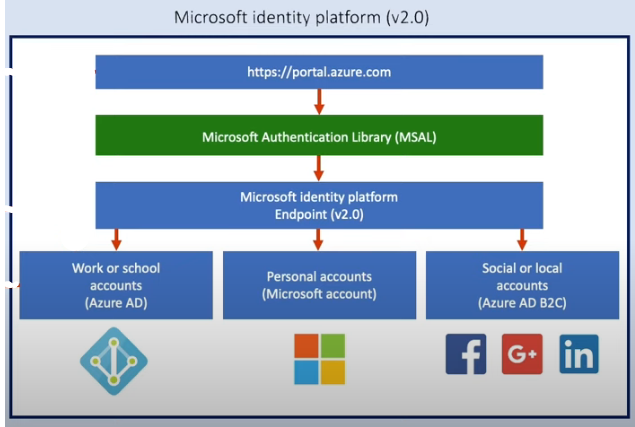

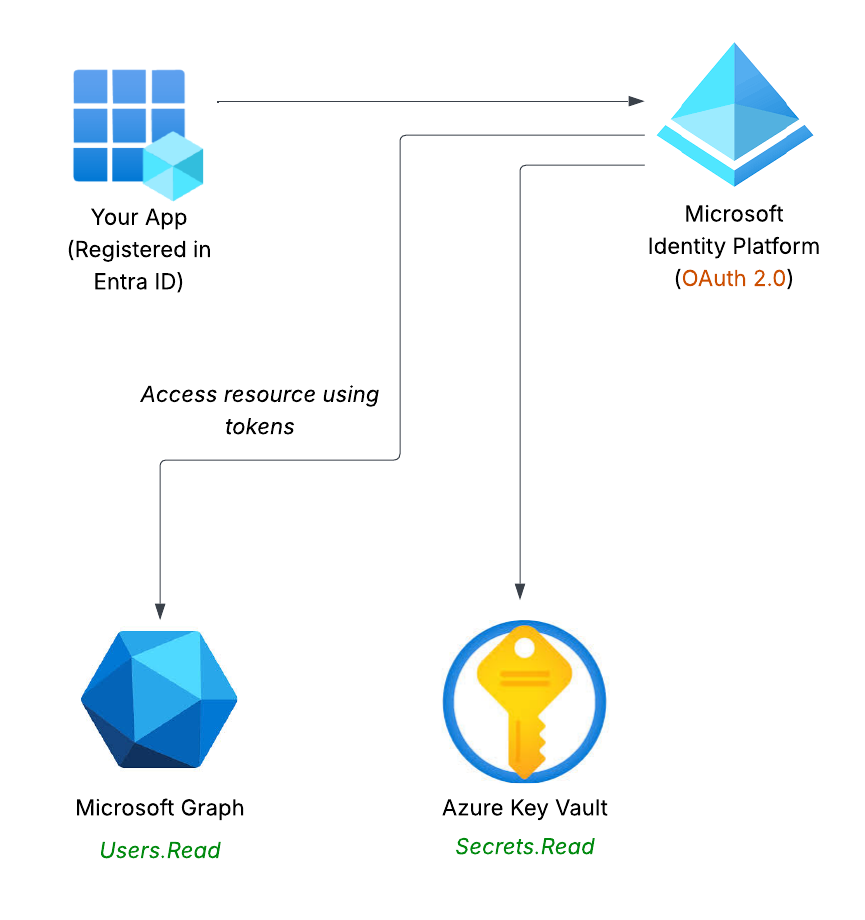

Come funziona?

- Autentica:

- Standard:

- OAuth 2.0: limita cosa possono fare le app

- OpenID Connect: conferma chi sei

- OAuth 2.0: limita cosa possono fare le app

- Tipi di account

- Account aziendali/scuola

- Account Microsoft personali

- Account social/locali

- Standard:

Strumenti chiave della Microsoft identity platform

- MSAL:

- richiede token per le app

![]()

- Registrazione app:

- configura l'identità dell'app in Azure

- Microsoft Graph API:

- accedi a utenti, gruppi e risorse

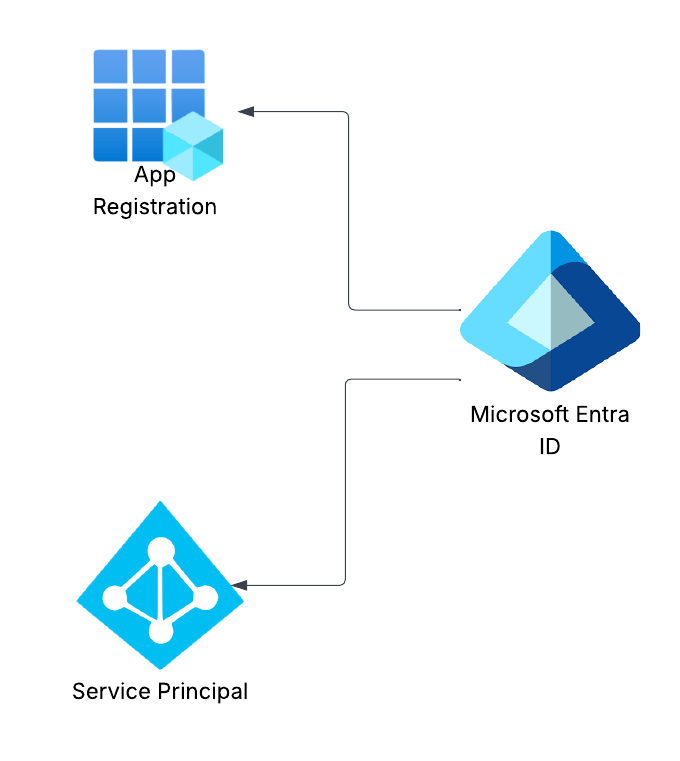

Registrazione app

Registrare le app le collega a Entra ID

Scegli:

- Single-tenant: l'app funziona solo nella tua org

- Multi-tenant: l'app funziona tra più org

Crea automaticamente:

- Application object

- Service principal

Aggiungi secret, certificati, scope e branding

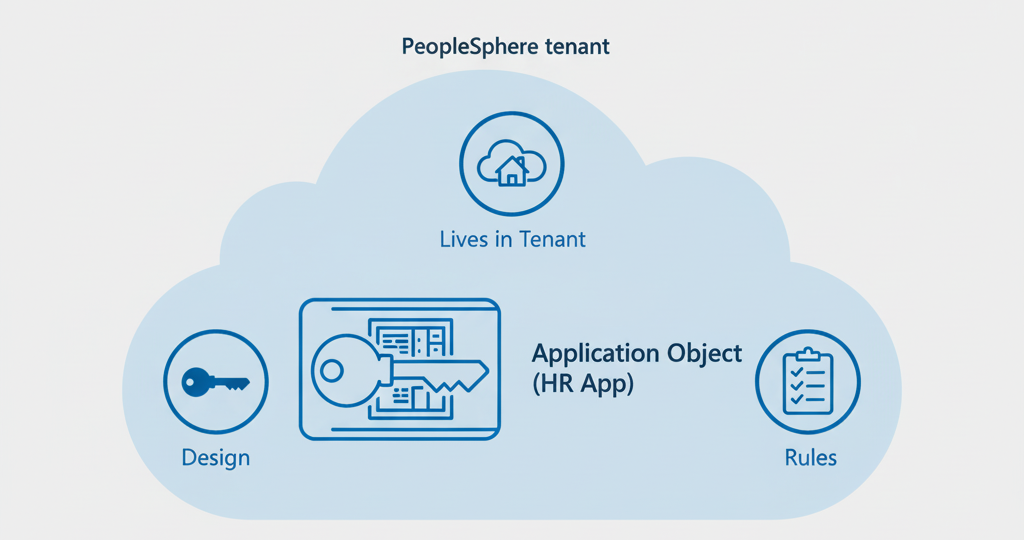

Application object

- Blueprint dell'app

- Vive nel tuo tenant principale

- Definisce autenticazione e regole di accesso

Esempio: application object in PeopleSphere

- PeopleSphere crea un'app HR nel proprio tenant

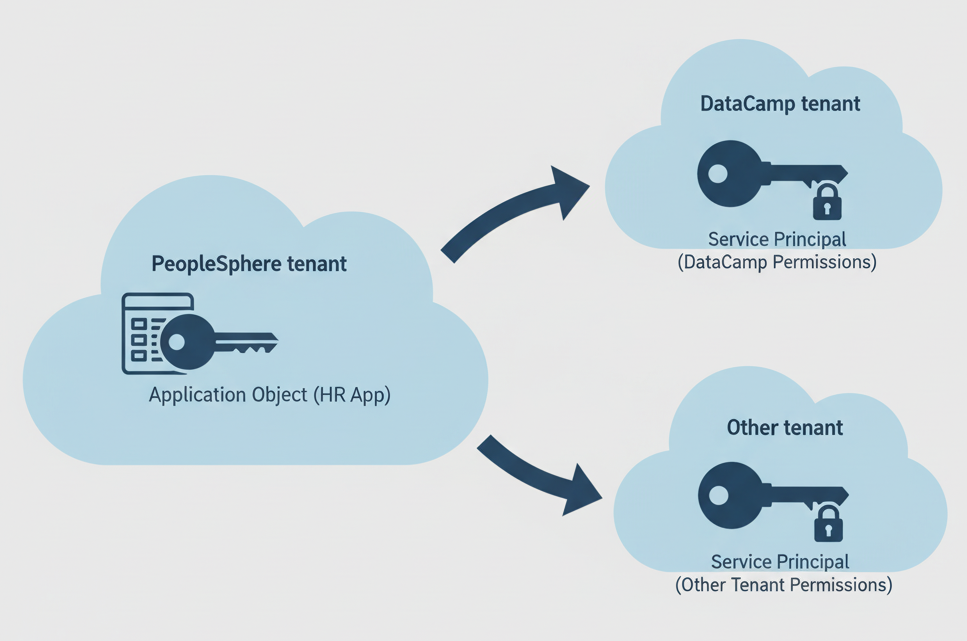

Service principal

- Istanza dell'app in ogni tenant

- Copia operativa della chiave originale

- Ogni cliente ha il proprio service principal nel suo tenant

Esempio: service principal in DataCamp

- Service principal creato nel tenant di DataCamp

Tipi di service principal

- Application:

- Istanza app standard

- Managed Identity:

- accesso senza secret

- Legacy:

- app datate

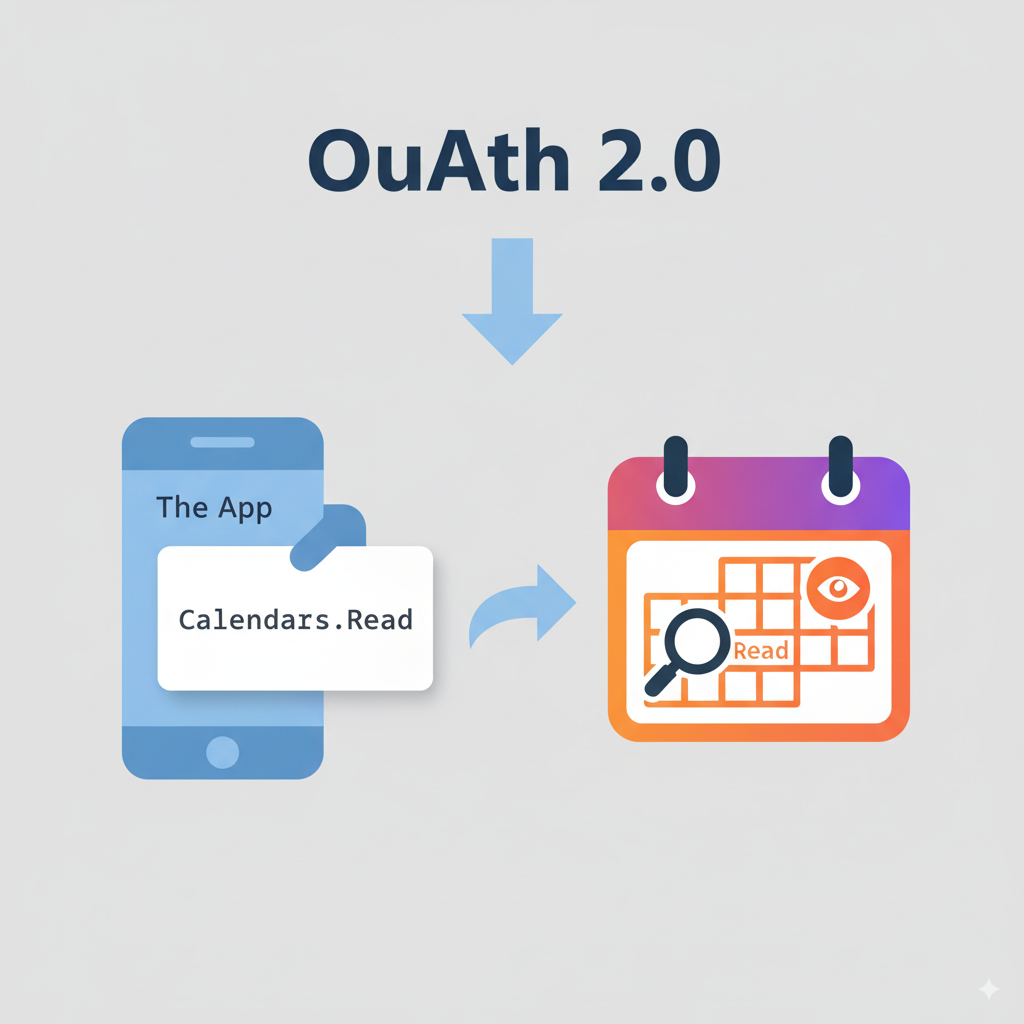

Permessi

Le app chiedono accesso con OAuth 2.0 e scope

graph.microsoft.com/Calendars.Read

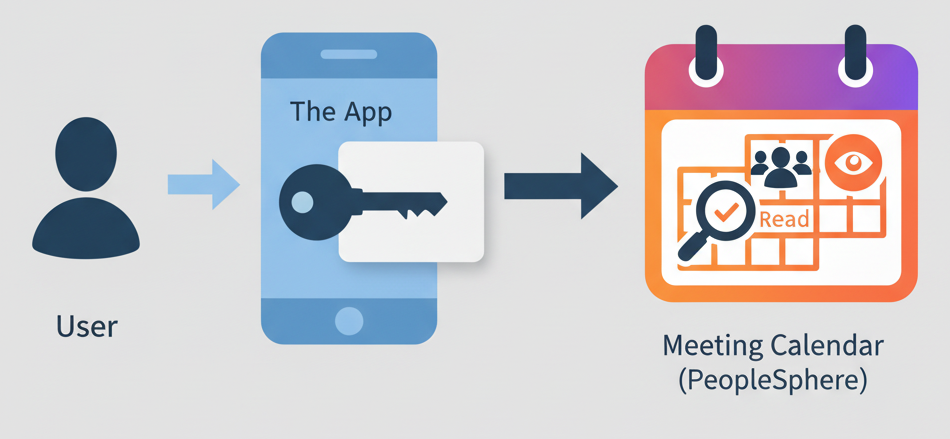

Permessi delegati

L'app agisce per conto dell'utente

Richiede un utente loggato

Esempio: PeopleSphere pianifica riunioni per gli utenti DataCamp

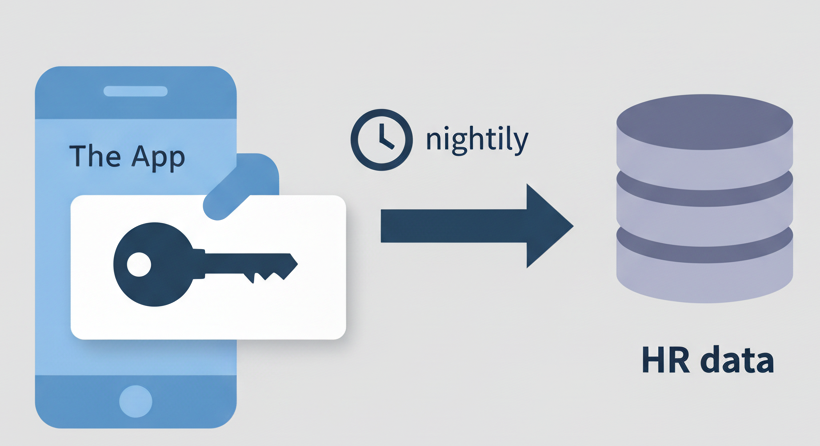

Permessi solo app

- L'app agisce come sé stessa

- Nessun utente coinvolto

- Esempio: PeopleSphere sincronizza i dati HR ogni notte

Consenso

Le app necessitano di consenso per attivare gli scope

Tipi di consenso:

- Statico: permessi impostati in registrazione

- Incrementale: aggiunti al bisogno

- Admin: richiesto per accessi ad alta privilegio

Ayo berlatih!

Implementare Azure Security per sviluppatori